ランサムウェア攻撃の最大グループは? 「Akira」とは何者か:ウィズセキュア調査

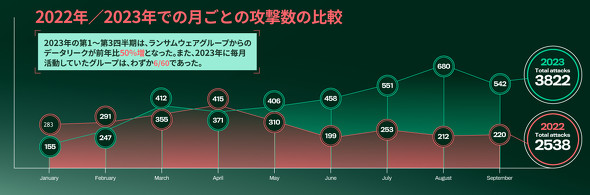

ウィズセキュアは、ランサムウェアに関する調査結果を発表した。2023年第1〜第3四半期にランサムウェアグループからリークしたデータは2022年同期と比べて50%増加したという。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

ウィズセキュアは2023年11月16日、ランサムウェアに関する調査結果を発表した。同社のリサーチチームによる2023年第1〜第3四半期のランサムウェア攻撃の傾向をまとめたもので、ランサムウェアの急増と変化について注意を喚起している。

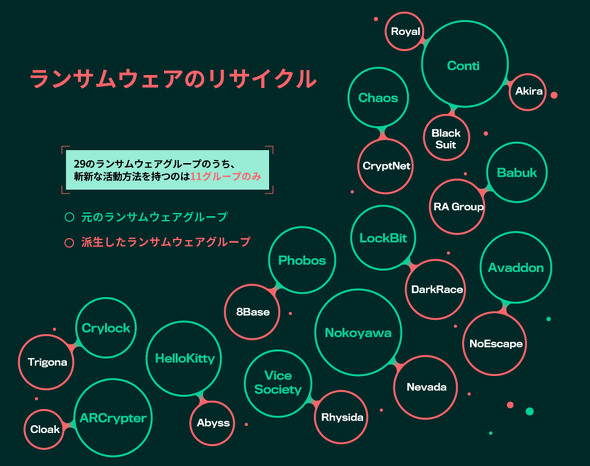

攻撃グループが運営するリークサイトに掲載されたデータを基にしたウィズセキュアのランサムウェア調査によると、2023年第1〜第3四半期には多くの新規のランサムウェアグループが活動を開始したことが分かった。

同社によると、新たな攻撃グループの手法は既存グループによる既に確立された手法の焼き直しだという。例えば、「Akira」といった複数のグループは、今はなき「Conti」と多くの共通点を持ち、Contiの元アフィリエイトが立ち上げたグループの可能性が高いとしている。

その他、今回の調査では、以下の点が明らかになった。

2023年第1〜3四半期にランサムウェアグループからリークしたデータは2022年同期と比べて50ポイント増加した。リークが多かった5つのグループ(「8Base」「Alphv/BlackCat」「Clop」「LockBit」「Play」)で全体の過半を占め、最もシェアが大きかったのはLockBitの約21%だった。

今回の分析対象となったデータリークの約25%は、2023年になってから活動を開始した新規のランサムウェアグループによるもの。ただし、29の新規ランサムウェアグループのうち、14は既に消滅または活動を停止している。そして、2023年1〜9月の全ての月に活動が観測されたのは、60グループ中6グループだった。

ウィズセキュアで脅威インテリジェンスアナリストを務めるジギー・デイヴィース(Ziggy Davies)氏は、「サイバー犯罪者にとって、ランサムウェアは引き続き効果的な金もうけの手段なので、これまでにない全く新しい手法や防御側が予想もできないことを考え出すのではなく、同じようなプレイブックに依存している。そのため、サイバー犯罪グループによる攻撃はある程度予測できる。防御側にとっては、何を相手にすればいいのかが分かっているので好都合だ。とはいえ、防御側は決して楽観的になってはならない」と述べている。

関連記事

NCSCとNCA、ランサムウェア攻撃の経路、手口、ツールをまとめたサイバー犯罪エコシステムレポートを公開

NCSCとNCA、ランサムウェア攻撃の経路、手口、ツールをまとめたサイバー犯罪エコシステムレポートを公開

ランサムウェア攻撃は大規模な犯罪組織によるものから複雑なサプライチェーンに依存する多様なビジネスモデルへと変化している。NCSCとNCAは、サイバー犯罪エコシステムについて調査した結果を発表した。 知らないと痛い目に遭う、「ランサムウェア」のトレンドや対処法を学ぼう

知らないと痛い目に遭う、「ランサムウェア」のトレンドや対処法を学ぼう

IT用語の基礎の基礎を、初学者や非エンジニアにも分かりやすく解説する本連載、第12回は「ランサムウェア」です。ITエンジニアの学習、エンジニアと協業する業務部門の仲間や経営層への解説にご活用ください。 ランサムウェアは半年で約13倍に増加 フォーティネットが“2023年上半期の脅威”を振り返る

ランサムウェアは半年で約13倍に増加 フォーティネットが“2023年上半期の脅威”を振り返る

フォーティネットジャパンは、「フォーティネット グローバル脅威レポート 2023年上半期版」を発表した。「ランサムウェアを検知する組織の減少や、APTグループの活動のトレンドなどを観測した」としている。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.