知らないと痛い目に遭う、「ランサムウェア」のトレンドや対処法を学ぼう:ビジネスパーソンのためのIT用語基礎解説

IT用語の基礎の基礎を、初学者や非エンジニアにも分かりやすく解説する本連載、第12回は「ランサムウェア」です。ITエンジニアの学習、エンジニアと協業する業務部門の仲間や経営層への解説にご活用ください。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

1 ランサムウェアとは

ランサムウェアは、Ransom(身代金)とSoftware(ソフトウェア)を組み合わせた造語で、マルウェア(悪意のあるソフトウェア)の一種です。コンピュータなどのデバイスが感染すると、データが暗号化されるなどしてデバイスを利用できない状態を作られ、復元の対価として金銭や暗号資産を要求されます。

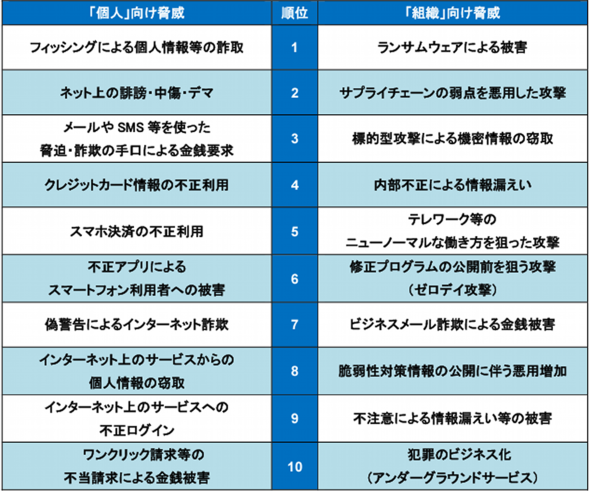

近年、組織に対する情報セキュリティの脅威として、ランサムウェアによる被害が3年連続で1位となっています。

2 ランサムウェアの歴史

世界初のランサムウェアは1989年の「AIDSTrojan」とされており、現在のようにインターネット経由で感染するものではなく、外部記憶媒体から感染するものでした。

その後、2010年までに「GPcode」や「WinLocker」といったランサムウェアが登場し、2013年に登場した「Crypto Locker」からは、複号が困難な手法が主流になります。2017年の「WannaCry」の出現により世界的に有名な脅威となり、暗号通貨ビットコインを要求する手法で世界的に大きな被害を及ぼしました。

3 感染経路と攻撃手法

従来のランサムウェアの感染経路は、フィッシングメールを用いて不正なWebサイトに誘導するものや、添付ファイルを用いて不正なソフトウェアをダウンロードさせるなどの手口で、不特定多数をターゲットにしたものが主流でした。

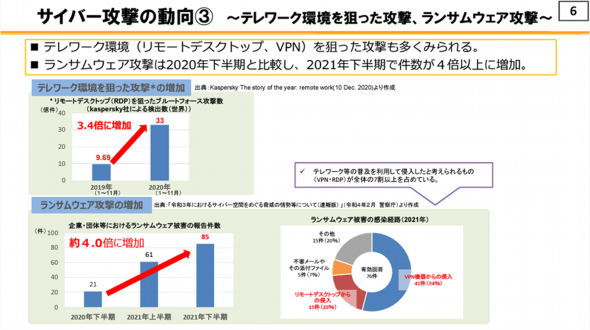

しかしここ最近のランサムウェア攻撃は、テレワークの普及の影響からVPN(※1)機器やリモートデスクトップの脆弱(ぜいじゃく)性を狙って侵入するケースが増加しており、特定の企業や組織が標的となっています。

攻撃者に侵入を許すと、コンピュータ上の機密情報を含んだファイルを窃取されたり、悪意のあるソフトウェアをダウンロードされてファイルやディスクごと暗号化されて利用できない状態を作られたりします。

攻撃されたコンピュータが利用できなくなるだけでなく、企業の業務システムへの影響、グループ企業やクライアントへの影響、情報漏えいによる社会的信用の失墜など、甚大な被害を受ける可能性があります。

なお、近年大きな問題となっているサプライチェーン(※2)を狙ったサイバー攻撃として、最も多いものがランサムウェアを使用した攻撃です。サプライチェーンでつながった企業のうち、一企業でもランサムウェアに感染して機能停止に追い込まれれば、サプライチェーン全体に影響が及び、結果として社会に大きな影響を及ぼすこととなります。

4 予防と対策

ランサムウェアへの対策としては、一般的に以下のような取り組みが有効です。

4.1 VPN機器やOSのアップデート

近年主流となっているランサムウェア攻撃の対策として有効なのは、VPN機器やOSなどソフトウェアのアップデートを行うことです。使用している機器などに脆弱性がない状態を作り、攻撃を受けるリスクを下げられます。

4.2 従業員へのセキュリティ教育の徹底

フィッシングメールや標的型攻撃メールへの訓練、不正なWebサイトへのアクセスの危険性の理解など、従業員への教育が大切です。ランサムウェアに限ったことではありませんが、1人の従業員の誤った行動により、企業全体がリスクにさらされてしまいます。従業員一人一人のセキュリティ意識の向上により、ランサムウェアへの感染リスクを低減できます。

4.3 セキュリティソフトウェアの導入

セキュリティソフトウェアを導入することで、ランサムウェアへの感染を防げるケースもあります。パターンファイルを利用した検知のみならず、振る舞い検知(※3)など異常な挙動からマルウェアを検知する仕組みや、ファイルへの疑わしい操作を検知すると自動でバックアップを取得して復元可能な状態を作る仕組みなど、製品によってさまざまな機能を有しています。

4.4 「321ルール」に準拠したバックアップ取得

ランサムウェア対策では、バックアップデータも保護対象となります。バックアップの考え方としては、「321ルール」に準拠した方式で取得することが重要です。321ルールとは、データを3つ持ち(運用データ1つ、バックアップデータ2つ)、2種類の異なる媒体でバックアップし、そのうち1つは異なる場所(オフサイト)で保管するというもので、理想的なバックアップの方法とされています。

4.5 認証機能の強化

業務で使用する機器やソフトウェアにおいて、多要素認証(※4)のようにIDとパスワード以外の認証要素を加えた仕組みを導入することでランサムウェアの攻撃を回避した事例があり、対策として有効とされています。

以上の対策は、いずれもランサムウェアの対策として有効なものではありますが、いずれか1つ実行すれば十分というわけではなく、それぞれの対策を組み合わせて実施してセキュリティを向上させていくことが大切です。

5 ランサムウェアの被害を拡大させないために

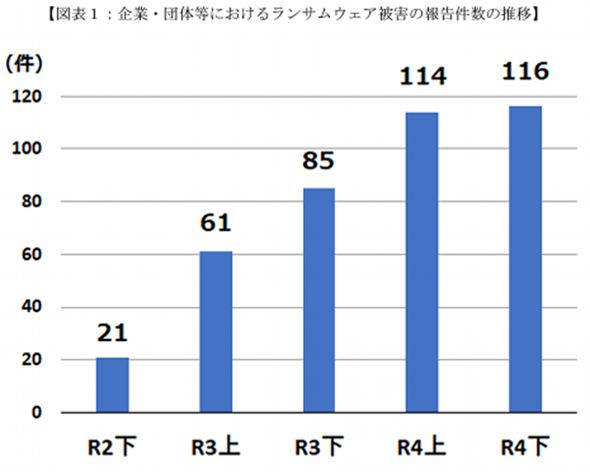

警察庁の広報資料によると、令和2年(2020年)から令和4年(2022年)にかけて、日本におけるランサムウェアの被害は右肩上がりで増加しています。

出典:令和4年におけるサイバー空間をめぐる脅威の情勢等について(警察庁)

ランサムウェアによる被害を減少させ、はやりを収束させるためには、上述のようなセキュリティ対策を講じることと、身代金の支払いに応じないことが重要です。

身代金の支払いによるデータ回復の事例はありますが、窃取されたデータを公開する旨の脅迫を受けるなど、支払い後にさらなる要求をされるケースもあります。何より、身代金が支払われることによりランサムウェアがもうかるビジネスだと攻撃者に認識されてしまうことがさらなる被害を生んでしまうものと思います。

古閑俊廣

BFT インフラエンジニア

主に金融系、公共系情報システムの設計、構築、運用、チームマネジメントを経験。

現在はこれまでのエンジニア経験を生かし、ITインフラ教育サービス「BFT道場」を運営。

「現場で使える技術」をテーマに、インフラエンジニアの育成に力を注いでいる。

関連記事

情報セキュリティの概要とトレンドをざっくり学ぼう

情報セキュリティの概要とトレンドをざっくり学ぼう

IT用語の基礎の基礎を、初学者や非エンジニアにも分かりやすく解説する本連載、第4回は「情報セキュリティ」です。ITエンジニアの自学用、エンジニアと協業する業務部門の仲間や経営層への解説用にご活用ください。 大阪急性期・総合医療センターのランサムウェア被害、当事者が語る復旧の道のりと教訓

大阪急性期・総合医療センターのランサムウェア被害、当事者が語る復旧の道のりと教訓

ランサムウェア被害を起こさないためには、どのような取り組みが重要なのか。ランサムウェア被害を受けたとき、いち早く復旧するためのポイントとは何か。2023年6月に開催されたInterop Tokyo Conference 2023で、大阪急性期・総合医療センターのランサムウェア感染対応に当たった2人が講演した。 イマドキの小学生は「多要素認証」を正しく使いこなすらしい

イマドキの小学生は「多要素認証」を正しく使いこなすらしい

情報セキュリティの啓発を目指した、技術系コメディー自主制作アニメ「こうしす!」の@ITバージョン。第10列車は「多要素認証」です。※秋の特別列車、3両編成です。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.