Front Door側偳偺Azure僒乕價僗偵妱傝摉偰傜傟傞IP傾僪儗僗傪妋擣偡傞曽朄丗Tech TIPS

暋悢偺Azure僒乕價僗傪慻傒崌傢偣傞応崌丄IP傾僪儗僗偵傛傞傾僋僙僗惂尷側偳偺偨傔偵丄奺僒乕價僗偵妱傝摉偰傜傟傞IP傾僪儗僗偺斖埻傪庢摼偟側偗傟偽側傜側偄偙偲偑偁傞丅App Service偲Front Door傪椺偵丄偦偺曽朄偲拲堄揰丄幚憰椺傪愢柧偡傞丅

偙偺婰帠偼夛堳尷掕偱偡丅夛堳搊榐乮柍椏乯偡傞偲慡偰偛棗偄偨偩偗傑偡丅

懳徾丗Azure僒乕價僗乮椺丗 App Service on Linux丄Front Door乯

丂Tech TIPS乽亂Azure亃App Service on Linux偱僨傿儗僋僩儕偛偲偵僋儔僀傾儞僩IP惂尷傪幚憰偡傞曽朄偲拲堄揰乿偱偼丄Azure App Service on Linux偵撪憼偺Web僒乕僶乽NGINX乿偺愝掕傪曄偊傞偙偲偱丄僜乕僗乮僋儔僀傾儞僩乯IP傾僪儗僗偵傛傞傾僋僙僗惂尷傪幚憰偡傞曽朄傪徯夘偟偨丅

丂偨偩丄Azure偺儕僶乕僗僾儘僉僔乛CDN僒乕價僗偱偁傞乽Front Door乿傪僋儔僀傾儞僩僨僶僀僗偲偺捠怣楬偺娫偵愝抲偡傞応崌丄偙偺婰帠捠傝偵愝掕偟偰傕NGINX偑惓偟偄僋儔僀傾儞僩IP傾僪儗僗傪庢摼偱偒偢丄傾僋僙僗惂尷傕惓偟偔摥偐側偄丅

丂偙偺傛偆側応崌偵丄Azure僒乕價僗偵妱傝摉偰傜傟傞IP傾僪儗僗偺斖埻傪妋擣偟偰丄傾僋僙僗惂尷偺愝掕傪曄偊傞昁梫偑偁傞丅杮Tech TIPS偱偼丄偦偺曽朄偲拲堄揰傪愢柧偡傞丅

丂App Service撪憼偺NGINX偺愝掕曄峏偵偮偄偰偼丄乽亂Azure亃App Service偺Web僒乕僶亀NGINX亁傪僇僗僞儅僀僘偡傞曽朄乿乽亂Azure亃App Service on Linux偱僨傿儗僋僩儕偛偲偵僋儔僀傾儞僩IP惂尷傪幚憰偡傞曽朄偲拲堄揰乿傪慜採偲偟偰偄傞丅

椺偵嫇偘傞 Azure僒乕價僗偲偦傟偵傛傞僔僗僥儉峔惉

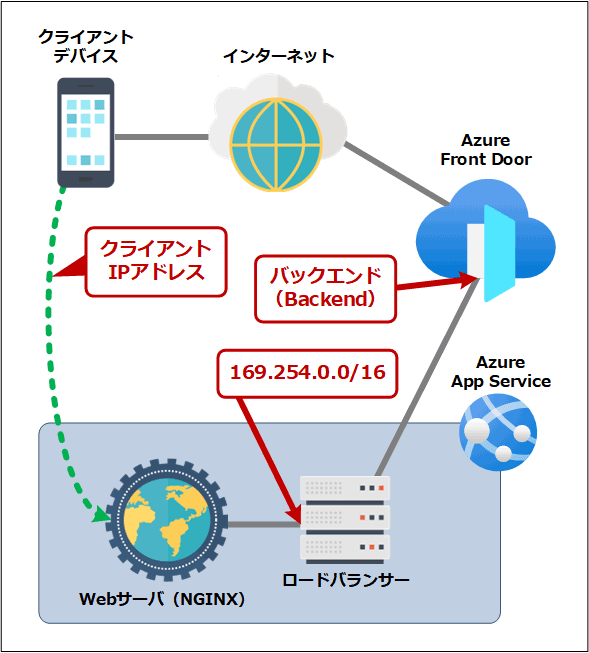

丂杮Tech TIPS偱偼丄Azure僒乕價僗偺IP傾僪儗僗傪庢摼乛棙梡偡傞椺偲偟偰丄埲壓偺傛偆偵乽App Service乿乽Front Door乿偲偄偆Azure僒乕價僗傪棙梡偟偨堦斒岞奐偺Web僒乕僶偺僔僗僥儉傪徯夘偡傞丅

丂偙偺僔僗僥儉偱偼丄Tech TIPS乽亂Azure亃App Service on Linux偱僨傿儗僋僩儕偛偲偵僋儔僀傾儞僩IP惂尷傪幚憰偡傞曽朄偲拲堄揰乿偺捠傝偵愝掕偟偰傕丄NGINX偺曄悢乽$remote_addr乿偱昞偝傟傞僋儔僀傾儞僩IP傾僪儗僗偼恾拞偺乽僶僢僋僄儞僪乮Backend乯乿偺IP傾僪儗僗偲側傝丄杮棃偺僋儔僀傾儞僩僨僶僀僗偺IP傾僪儗僗偲偼側傜側偄丅

丂偙偺栤戣傪夝徚偡傞偵偼丄Front Door偺僶僢僋僄儞僪偺IP傾僪儗僗斖埻傪庢摼偟丄偦傟傪NGINX偺愝掕僼傽僀儖偵婰弎偡傞丅偙傟偵傛傝丄NGINX偑僋儔僀傾儞僩僨僶僀僗偺IP傾僪儗僗傪惓偟偔庢傝埖偊傞傛偆偵側傞丅

Azure儕僜乕僗偺IP傾僪儗僗堦棗傪庢摼偡傞

丂Azure Front Door側偳偺Azure僒乕價僗偺儕僜乕僗偵妱傝摉偰傜傟傞IP傾僪儗僗斖埻偺堦棗偼丄埲壓偺Microsoft Download Center儁乕僕偱岞奐乮攝晍乯偝傟偰偄傞丅

- Azure IP Ranges and Service Tags - Public Cloud乮Microsoft Download Center乯

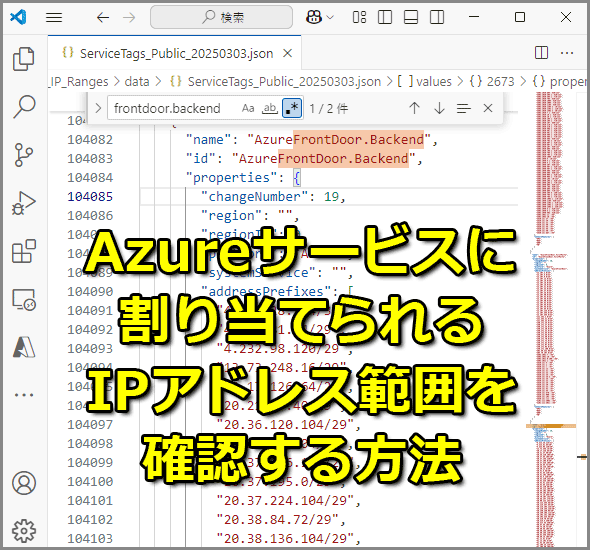

丂乵Download乶儃僞儞傪僋儕僢僋偡傞偲丄IP傾僪儗僗斖埻側偳偑婰偝傟偰偄傞JSON僼傽僀儖乵ServiceTags_Public_亙擭寧擔亜.json乶偑僟僂儞儘乕僪偱偒傞丅栺13枩峴偱僒僀僘偼栺4MB偱偁傞乮幏昅帪揰乯丅

{

"changeNumber": 346,

"cloud": "Public",

"values": [

{

"name": "ActionGroup",

"id": "ActionGroup",

"properties": {

"changeNumber": 48,

"region": "",

"regionId": 0,

"platform": "Azure",

"systemService": "ActionGroup",

"addressPrefixes": [

"4.145.74.52/30",

"4.149.254.68/30",

"4.150.239.212/30",

"4.151.103.92/30",

"4.171.31.152/30",

亙屻棯亜

丂偙偺JSON偵偼丄奺儕僜乕僗偺忣曬偑乵values乶僉乕偺抣乮攝楍乯偲偟偰奿擺偝傟偰偄傞丅偦偺拞偺乵properties乶亅乵addressPrefixes乶偵丄儕僜乕僗偵妱傝摉偰傜傟傞IP傾僪儗僗斖埻偑婰嵹偝傟偰偄傞丅

JSON僼傽僀儖偐傜Front Door偺IP傾僪儗僗傪拪弌偟偰NGINX偵愝掕偡傞

丂偙偙偐傜偼丄僟僂儞儘乕僪偟偨JSON僼傽僀儖偐傜Front Door偺IP傾僪儗僗傪敳偒弌偟偰丄App Service偺Web僒乕僶乽NGINX乿偵儕僶乕僗僾儘僉僔乛儘乕僪僶儔儞僒乕偺IP傾僪儗僗偲偟偰揱払偡傞椺傪徯夘偡傞丅

丂乵ServiceTags_Public_亙擭寧擔亜.json乶偵偼丄Front Door偵娭學偺偁傞儕僜乕僗偑暋悢婰弎偝傟偰偄傞丅偦偺偆偪昁梫側偺偼丄乵name乶乵id乶僉乕偺抣偑乽AzureFrontDoor.Backend乿偱偁傞晹暘偩丅慜弌偺峔惉恾偺捠傝丄乽Backend乮僶僢僋僄儞僪乯乿偼App Service偲捈愙捠怣偡傞懁傪巜偟偰偄傞乮僼儘儞僩僄儞僪偼偦偺斀懳懁偱丄僋儔僀傾儞僩僨僶僀僗偲捠怣偡傞懁乯丅埲壓偵偦偺奩摉晹暘傪敳悎偡傞丅

亙慜棯亜

{

"name": "AzureFrontDoor.Backend",

"id": "AzureFrontDoor.Backend",

"properties": {

"changeNumber": 19,

"region": "",

"regionId": 0,

"platform": "Azure",

"systemService": "",

"addressPrefixes": [

"4.213.28.114/31",

"4.213.81.64/29",

"4.232.98.120/29",

"13.73.248.16/29",

亙拞棯亜

"2603:1050:6:1::7e0/123",

"2603:1050:403::5c0/123",

"2a01:111:20a::/48",

"2a01:111:2050::/44"

],

"networkFeatures": [

"API",

"NSG",

"UDR",

"FW"

]

}

},

亙屻棯亜

丂IP傾僪儗僗偼乵properties乶亅乵addressPrefixes乶僉乕偵婰嵹偝傟偰偄傞丅偙傟傪NGINX偺愝掕僼傽僀儖偺乽server乿僐儞僥僉僗僩撪偵乽set_real_ip_from乿僨傿儗僋僥傿僽偱婰弎偟偰偄偗偽傛偄丅

丂偨偩丄偙偺IP傾僪儗僗堦棗偼偟偽偟偽曄傢傞偨傔丄乽server乿僐儞僥僉僗僩偵捈愙婰弎偡傞傛傝丄暿偺愝掕僼傽僀儖乮埲壓偱偼乵inc/real-ip-frontdoor.conf乶乯偵婰弎偟偰乽include乿僨傿儗僋僥傿僽偱撉傒崬傑偣偨曽偑埨慡偵峏怴偟傗偡偄偩傠偆丅

# inc/real-ip-frontdoor.conf丗 Azure Front Door僶僢僋僄儞僪偺IP傾僪儗僗傪儕僶乕僗僾儘僉僔乛儘乕僪僶儔儞僒乕偺傕偺偲偟偰揱払偡傞

# Azure Front Door僶僢僋僄儞僪偺IP傾僪儗僗傪JSON僼傽僀儖偐傜揮婰

set_real_ip_from 4.213.28.114/31;

set_real_ip_from 4.213.81.64/29;

set_real_ip_from 4.232.98.120/29;

set_real_ip_from 13.73.248.16/29;

亙拞棯亜

set_real_ip_from 2603:1050:6:1::7e0/123;

set_real_ip_from 2603:1050:403::5c0/123;

set_real_ip_from 2a01:111:20a::/48;

set_real_ip_from 2a01:111:2050::/44;

僷僗丗 /home/custom/etc/nginx/inc/real-ip-frontdoor.conf

NGINX偺儗僼傽儗儞僗丗 set_real_ip_from

server {

#proxy_cache cache;

#proxy_cache_valid 200 1s;

listen 8080;

listen [::]:8080;

root /home/site/wwwroot;

index index.php index.html index.htm;

server_name example.com www.example.com;

port_in_redirect off;

# ---------- 埲壓傪憓擖 ----------

real_ip_header X-Forwarded-For; # 僋儔僀傾儞僩IP傪婰嵹偡傞僿僢僟乕柤

set_real_ip_from 169.254.0.0/16; # App Service昗弨偺儘乕僪僶儔儞僒乕偺IP傾僪儗僗斖埻

real_ip_recursive on; # 懡抜偺儕僶乕僗僾儘僉僔乛儘乕僪僶儔儞僒乕偵懳墳

include inc/real-ip-frontdoor.conf; # Front Door偺IP傾僪儗僗斖埻傪婰弎偟偨僼傽僀儖傪撉傒崬傒

# ---------- 憓擖廔傢傝 ----------

亙屻棯亜

}

僷僗丗 /home/custom/etc/nginx/sites-available/default

NGINX偺儗僼傽儗儞僗丗 real_ip_header乛real_ip_recursive乛set_real_ip_from

丂乽real_ip_recursive on;乿偲偄偆僨傿儗僋僥傿僽偼丄暋悢偺儕僶乕僗僾儘僉僔乛儘乕僪僶儔儞僒乕偑Web僒乕僶偺庤慜偺捠怣楬偵憓擖偝傟偰偄傞応崌偵昁梫偲側傞丅偙偙偱偼丄App Service昗弨偺儘乕僪僶儔儞僒乕偵壛偊丄Front Door傕愙懕偝傟偰偄傞偺偱丄偙傟偑昁梫偵側傞丅

JSON偺僟僂儞儘乕僪偐傜NGINX愝掕僼傽僀儖偺惗惉傑偱傪帺摦壔偡傞偵偼

丂慜弎偺傛偆偵乵ServiceTags_Public_亙擭寧擔亜.json乶偼偟偽偟偽峏怴偝傟傞丅偦傟偵敽偄丄NGINX偺愝掕僼傽僀儖乵inc/real-ip-frontdoor.conf乶偺曽傕峏怴偡傞昁梫偑偁傞丅偙傟偼帺摦壔偟偨偄偲偙傠偩丅

丂偦傟偵偼丄嵟掅偱傕埲壓偺張棟傪帺摦幚峴偱偒傞傛偆偵偡傞昁梫偑偁傞丅

- Microsoft Download Center偺奩摉儁乕僕傪奐偒丄偦偺HTML傪庢摼

- HTML偐傜懳徾偺JSON僼傽僀儖偺僟僂儞儘乕僪URL傪庢摼

- JSON僼傽僀儖傪僟僂儞儘乕僪

- JSON僼傽僀儖偐傜Front Door僶僢僋僄儞僪偺IP傾僪儗僗斖埻傪庢摼

- NGINX偺乽set_real_ip_from乿僨傿儗僋僥傿僽偱忋婰IP傾僪儗僗斖埻傪愝掕

- NGINX偺愝掕僼傽僀儖乵inc/real-ip-frontdoor.conf乶偵曐懚

丂嶲峫傑偱偵丄忋婰傪帺摦幚峴偡傞Ruby僗僋儕僾僩傪宖嵹偟偰偍偔丅

丂徻嵶偼丄僟僂儞儘乕僪偝傟傞ZIP僼傽僀儖傪夝搥偡傞偲尰傟傞Ruby僗僋儕僾僩傪嶲徠偟偰偄偨偩偒偨偄丅

仭娭楢儕儞僋

- Azure IP Ranges and Service Tags - Public Cloud乮Microsoft Download Center乯

- Azure Front Door 偺攝怣尦傊偺僩儔僼傿僢僋傪僙僉儏儕僥傿偱曐岇偡傞乮Microsoft Learn乯

- Azure Front Door 偵偮偄偰傛偔婑偣傜傟傞幙栤乮Microsoft Learn乯

Copyright© Digital Advantage Corp. All Rights Reserved.