全世界の組織の48%が影響を受けた「ディレクトリトラバーサル脆弱性」とは チェック・ポイント:2023年4月の「世界脅威インデックス」を発表

チェック・ポイント・ソフトウェア・テクノロジーズは、2023年4月のGlobal Threat Index(世界脅威インデックス)を発表した。それによると2023年4月に国内で発生した脅威ランキングのトップは「Emotet」だった。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

チェック・ポイント・ソフトウェア・テクノロジーズの脅威インテリジェンス部門であるチェック・ポイント・リサーチ(CPR)は2023年5月23日、同年4月の「Global Threat Index」(世界脅威インデックス)を発表した。

注意したい「Emotet」と「Qbot」

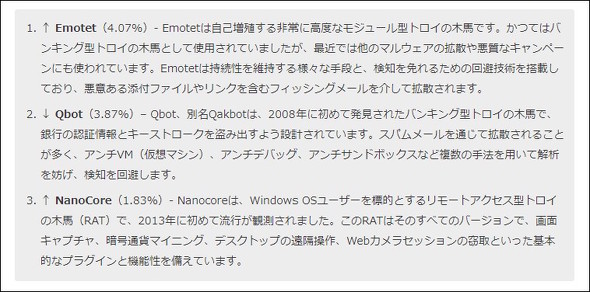

国内で発生した脅威のランキングは「Emotet」がトップだった。2023年3月に新たな攻撃キャンペーンが開始されているという。ランキングの2位はトロイの木馬型マルウェアの「Qbot」。これは、2023年2月と同年3月に連続して首位だった。「保護されたPDFファイルを含むファイルをメールに添付してターゲットに送信する」という、新しい配布手法が用いられている。添付ファイルをダウンロードするとQbotがインストールされ、銀行の認証情報とキーストロークを盗み出す。CPRは「このマルスパムが複数の異なる言語で送信されており、世界中の組織が標的になる危険性がある」としている。

攻撃されている業界のトップは「教育・研究」、2位は「保健医療」、3位は「政府・軍関係」となっている。特に医療機関へのサイバー攻撃が多く確認されており、「一部の国は依然絶え間ない攻撃にさらされている」という。CPRによると、保健医療業界は患者の機密データや支払い情報にアクセスできる可能性があり、「ハッカーにとって大きな利益をもたらし得るターゲットだ」としている。

Webサーバへの悪意あるURLによるディレクトリトラバーサル

2023年4月に最も悪用された脆弱(ぜいじゃく)性は「Webサーバへの悪意あるURLによるディレクトリトラバーサル」。ディレクトリトラバーサルとは、パラメーターにファイル名を直接指定するようなWebアプリケーションにおいて、特定のファイル名(アプリケーション開発者が公開していないファイル名、もしくはコマンド)を指定することで、不正にファイルを参照できてしまう脆弱性のこと。CPRによると「全世界の組織の48%が影響を受けた」という。2位は「Apache Log4jのリモートコード実行」で影響を受けた組織の割合は44%、3位は「HTTPヘッダのリモートコード実行」で43%の組織が影響を受けた。

関連記事

「商用ハッキングツールを利用したサイバー攻撃が今後増加する」英サイバーセキュリティセンターが警告

「商用ハッキングツールを利用したサイバー攻撃が今後増加する」英サイバーセキュリティセンターが警告

英国サイバーセキュリティセンターは、ハッキングによるサイバー攻撃についてまとめた報告書を発表した。今後5年間でサイバー攻撃の被害者が増加し、脅威の状況がより予測不可能になると警告している。 増殖する「ChatGPTもどき」にご用心 チェック・ポイントが注意喚起

増殖する「ChatGPTもどき」にご用心 チェック・ポイントが注意喚起

チェック・ポイント・ソフトウェア・テクノロジーズは「生成系AI『ChatGPT』との関連を偽装した悪意あるサイトを通じてマルウェアの配布が急増している」と注意喚起している。 「OSSの脆弱性にはパッチ適用を」が通用しない理由

「OSSの脆弱性にはパッチ適用を」が通用しない理由

Lineaje Data Labsは、Apache Software Foundationのプロジェクトに組み込まれている41,989のオープンソースコンポーネントを分析した調査レポートを発表した。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.