亂Azure亃Key Vault偵SSL僒乕僶徹柧彂傪僀儞億乕僩偟偰棙梡偟偰App Service偱棙梡偡傞乮Azure CLI曇乯丗Tech TIPS

App Service偵傛傞Web僒僀僩乛API偵懳偟偰丄Azure奜偱敪峴偟偨SSL僒乕僶徹柧彂傪妱傝摉偰傞偙偲傕偁傞偩傠偆丅偙偺嵺丄App Service偵捈愙僀儞億乕僩偡傞偲峏怴帪偺庤娫偑憹偊偰偟傑偆丅婡枾忣曬傪埨慡偵庢傝埖偊傞乽Azure Key Vault乿傪Azure CLI偱憖嶌偡傞偙偲偱丄岠棪椙偔徹柧彂傪峏怴偱偒傞傛偆偵偡傞丅

偙偺婰帠偼夛堳尷掕偱偡丅夛堳搊榐乮柍椏乯偡傞偲慡偰偛棗偄偨偩偗傑偡丅

懳徾丗Azure Key Vault乮僉乕僐儞僥僫乕乯丄Azure App Service丄Azure CLI

丂Azure App Service偱Web僒僀僩傗API傪峔抸偡傞嵺丄Azure奜偱敪峴偝傟偨SSL僒乕僶徹柧彂傪妱傝摉偰側偗傟偽側傜側偄応崌傕偁傞偩傠偆乮偮傑傝App Service儅僱乕僕僪徹柧彂偼巊偊側偄忬嫷乯丅

丂App Service偵偼丄奼挘巕乽.pfx乿偺徹柧彂傪捈愙僀儞億乕僩偟偰妱傝摉偰傞婡擻偑偁傞丅偙傟傪巊偊偽Azure奜偱敪峴偝傟偨SSL僒乕僶徹柧彂偺妱傝摉偰傕壜擻偩丅偟偐偟丄偙偺曽朄偩偲丄徹柧彂偺峏怴偺偨傃偵丄偦偺僀儞億乕僩偲僇僗僞儉僪儊僀儞傊偺妱傝摉偰偲偄偆嶌嬈偑嫮偄傜傟偰偟傑偆丅傕偟晧壸暘嶶傗懴忈奞惈偺偨傔偵丄摨偠Web僒僀僩傪暋悢儕乕僕儑儞偵揥奐偟偰偄傞応崌丄偦偺庤娫偼僒僀僩悢偵斾椺偟偰憹偊傞偙偲偵側傞丅

丂偦偙偱杮Tech TIP偱偼丄偙偺峏怴偺庤娫傪徣偔徹柧彂偺僀儞億乕僩曽朄傪徯夘偡傞丅徹柧彂偺曐懚偵偼丄摨偠Azure偺乽Key Vault乮僉乕僐儞僥僫乕乯乿偲偄偆僒乕價僗傪棙梡偡傞丅Key Vault偵偼丄徹柧彂傗僔乕僋儗僢僩乮僷僗儚乕僪側偳偺旈枾忣曬乯傪埨慡偐偮岠棪椙偔埖偆偨傔偺婡擻偑旛傢偭偰偄傞丅

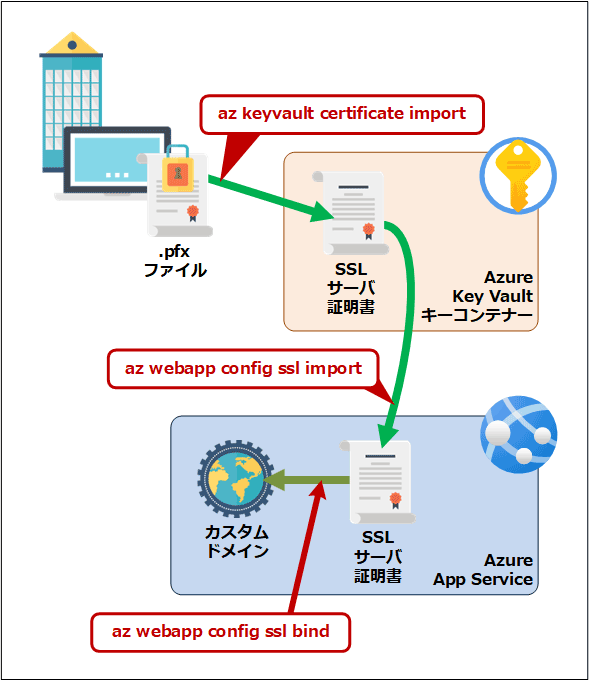

丂偙偺Key Vault傪棙梡偟偰丄乽.pfx乿僼傽僀儖偐傜偺徹柧彂偺僀儞億乕僩傗丄App Service傊偺僀儞億乕僩丄僇僗僞儉僪儊僀儞傊偺妱傝摉偰偲偄偭偨堦捠傝偺庤弴傪愢柧偟偨偄丅

丂Azure偺儕僜乕僗偺憖嶌偵偼乽Azure CLI乿傪梡偄傞丅Azure PowerShell偱偺憖嶌曽朄偵偮偄偰偼丄乽亂Azure亃Key Vault偵SSL僒乕僶徹柧彂傪僀儞億乕僩偟偰App Service偱棙梡偡傞乮PowerShell曇乯乿傪嶲徠偟偰偄偨偩偒偨偄丅

丂Key Vault帺懱偺嶌惉偵偮偄偰偼丄Microsoft Learn偺夝愢婰帠傪嶲峫偵偟偰偄偨偩偒偨偄丅傑偨Key Vault偺庬椶偺偆偪丄HSM乮僴乕僪僂僃傾偵傛傞曐岇乯偼懳徾奜偲偟偰偄傞丅

仭幏昅帪偺奺庬僣乕儖乛API偺僶乕僕儑儞

- Azure CLI丗 Ver. 2.76.0

Key Vault偵SSL僒乕僶徹柧彂傪僀儞億乕僩乮曐懚乯偡傞

丂偙偙偐傜Azure CLI偱Azure偺儕僜乕僗傪憖嶌偟偰偄偔丅偁傜偐偠傔僐儅儞僪僾儘儞僾僩偱Azure傊偺儘僌僀儞乮乽az login乿僐儅儞僪乯偲僒僽僗僋儕僾僔儑儞偺慖戰乮乽az account set -s乿僐儅儞僪乯傪偟偰偍偔偙偲丅

丂儘乕僇儖偵偁傞乽.pfx乿僼傽僀儖偐傜Key Vault傊徹柧彂傪僀儞億乕僩乮曐懚乯偡傞偵偼丄埲壓偺傛偆偵乽az keyvault certificate import乿僐儅儞僪傪幚峴偡傞丅偙傟偼僀儞億乕僩偺偨傃偵幚峴偡傞昁梫偑偁傞丅

az keyvault certificate import --vault-name 亙Key Vault柤亜 -f 亙乽.pfx乿僼傽僀儖柤亜 --password 亙乽.pfx乿僷僗儚乕僪亜 -n 亙Key Vault撪偱偺徹柧彂柤亜

仸Microsoft偺儗僼傽儗儞僗丗 az keyvault certificate import

丂乽-n乮--name乯乿僆僾僔儑儞偱巜掕偡傞亙Key Vault徹柧彂柤亜偼丄懠偺徹柧彂偲嬫暿偱偒傞堦堄側柤徧傪巜掕偡傞丅昅幰偼埲壓偺椺偺傛偆偵丄乽cert-亙FQDN偺乽.乿傪乽-乿偵嵎偟懼偊偨暥帤楍亜-亙昁梫側傜晅偗傞愙旜帿亜乿偲偟偰偄傞丅

- cert-www-example-jp

- cert-wildcard-example-com丂乮乽*.example.com乿偲偄偆儚僀儖僪僇乕僪徹柧彂偺応崌乯

- cert-www-example-jp-private

丂娗棟偟傗偡偔偡傞偨傔偵丄偙偺柤徧偵徹柧彂偺桳岠婜尷側偳擔晅傪昞偡暥帤楍傪壛偊偨偔側傞偐傕偟傟側偄乮乽.pfx乿僼傽僀儖柤偱偼偦偺傛偆偵偟偰偄傞恖傕懡偄偺偱偼側偄偩傠偆偐乯丅偟偐偟丄偦傟偼巭傔偰偍偄偨曽偑傛偄丅Key Vault偺応崌丄摨偠柤徧傪堐帩偟偨傑傑丄怴偟偄徹柧彂傊峏怴偟偰偄偔偙偲偱丄App Service偺愝掕傪曄偊傞偙偲側偔帺摦揑偵徹柧彂傪峏怴偱偒傞偐傜偩丅

Key Vault偐傜App Service傊徹柧彂傪僀儞億乕僩偡傞偙偲傪嫋壜偡傞

丂Key Vault偐傜App Service傊徹柧彂傪僀儞億乕僩偡傞偵偼丄App Service偵Key Vault傊偺傾僋僙僗嫋壜傪柧帵揑偵梌偊傞昁梫偑偁傞丅嫋壜偟偰偄側偄偲丄僀儞億乕僩帪偵埲壓偺傛偆側僄儔乕偑敪惗偡傞丅

Unable to verify Key Vault permissions.

You may need to grant Microsoft.Azure.WebSites service principal the Certificate:Get permission

丂傾僋僙僗嫋壜傪梌偊傞偵偼丄Key Vault偺乽傾僋僙僗億儕僔乕乿傪愝掕偡傞丅偦傟偵偼丄埲壓偺傛偆偵乽az keyvault set-policy乿僐儅儞僪傪幚峴偡傞丅

az keyvault set-policy -n 亙Key Vault柤亜 -g 亙Key Vault儕僜乕僗僌儖乕僾柤亜 --secret-permissions Get --certificate-permissions get --spn abfa0a7c-a6b6-4736-8310-5855508787cd

仸Microsoft偺儗僼傽儗儞僗丗 az keyvault set-policy

丂乽--certificate-permissions乿僆僾僔儑儞偺屻偵偼丄Key Vault撪偺徹柧彂偵懳偟偰嫋壜偟偨偄憖嶌傪壓昞偐傜慖傫偱乽,乿乮敿妏僐儞儅乯偱嬫愗偭偰楍嫇偡傞丅

| 僷儔儊乕僞乕偵巜掕偡傞扨岅 | 嫋壜偝傟傞憖嶌偺撪梕 |

|---|---|

| All | Purge乮徚嫀乯埲奜偺慡偰 |

| Get | 庢摼 |

| List | 堦棗傪庢摼 |

| Set | 愝掕 |

| Delete | 嶍彍 |

| Recover | 夞暅 |

| Backup | 僶僢僋傾僢僾 |

| Restore | 暅尦 |

| Purge | 徚嫀 |

| az keyvault set-policy僐儅儞僪偺乽--certificate-permissions乿僆僾僔儑儞偵巜掕偱偒傞扨岅 暋悢偺扨岅傪巜掕偡傞応崌偼丄乽,乿乮敿妏僐儞儅乯偱嬫愗偭偰楍嫇偡傞偙偲丅 | |

丂忋婰儕僗僩偱偼丄乽Get乮庢摼乯乿偺傒傪嫋壜偟偰偄傞丅

丂傑偨乽--spn乿僆僾僔儑儞偺屻偵偼丄嫋壜傪梌偊傞愭偺儕僜乕僗偺僒乕價僗僾儕儞僔僷儖偺僆僽僕僃僋僩ID傪巜掕偡傞丅忋婰偱巜掕偟偰偄傞乽abfa0a7c-a6b6-4736-8310-5855508787cd乿偼丄App Service偺僒乕價僗僾儕儞僔僷儖偺僆僽僕僃僋僩ID偩丅偙傟偼堦堄偵寛傑偭偰偄偰丄捠忢偼懠偺僒僽僗僋儕僾僔儑儞偱傕嫟捠偱偁傞丅

丂偨偩Azure Government側偳暿偺娐嫬偱偼僒乕價僗僾儕儞僔僷儖柤偑堎側傞偙偲傕偁傞丅偦偺傛偆側応崌偼丄埲壓偺傛偆偵乽az ad sp list乿僐儅儞僪傪幚峴偟偰傒傛偆丅

az ad sp list --filter "DisplayName eq 'Microsoft.Azure.WebSites' " --query "[].servicePrincipalNames"

仸Microsoft偺儗僼傽儗儞僗丗 az ad sp list

丂昞帵偝傟偨僒乕價僗僾儕儞僔僷儖柤偺拞偵丄GUID宍幃偺僆僽僕僃僋僩ID偑娷傑傟偰偄傞偼偢偩丅

Key Vault偐傜App Service傊SSL僒乕僶徹柧彂傪僀儞億乕僩偡傞

丂Key Vault偵曐懚偟偨徹柧彂傪App Service偱棙梡偡傞偵偼丄傑偢偦傟傪App Service偵僀儞億乕僩偡傞昁梫偑偁傞丅偦傟偵偼埲壓偺傛偆偵乽az webapp config ssl import乿僐儅儞僪傪幚峴偡傞丅偙傟偼尨懃偲偟偰丄徹柧彂偛偲偵1夞偩偗幚峴偡傟偽傛偄乮峏怴偝傟偨徹柧彂傪庤摦偱懄嵗偵App Service傊斀塮偟偨偄側傜丄嵞搙幚峴偡傞昁梫偑偁傞乯丅

az webapp config ssl import -n 亙App Service柤亜 -g 亙App Service儕僜乕僗僌儖乕僾柤亜 --key-vault 亙Key Vault柤亜 --key-vault-certificate-name 亙Key Vault撪偱偺徹柧彂柤亜 --certificate-name 亙App Service撪偱偺徹柧彂柤亜

仸Microsoft偺儗僼傽儗儞僗丗 az webapp config ssl import

丂乽-g乿僆僾僔儑儞偱巜掕偡傞偺偼丄App Service偺曽偺儕僜乕僗僌儖乕僾偱偁傝丄Key Vault偺曽偱偼側偄偺偱婥傪晅偗傛偆丅傑偨丄App Service偵僀儞億乕僩偝傟偨徹柧彂偺儕僜乕僗偼丄偙偙偱巜掕偟偨儕僜乕僗僌儖乕僾撪偵嶌傜傟傞丅

丂儕僜乕僗偺柤徧偵偮偄偰偼Key Vault偲App Service憃曽傪巜掕偟側偗傟偽偄偗側偄偺偱丄僆僾僔儑儞傪崿摨偟側偄傛偆偵拲堄偡傞偙偲丅徹柧彂柤偵偮偄偰傕摨條偵拲堄偟偨偄丅

丂亙App Service撪偱偺徹柧彂柤亜偵偮偄偰偼丄昅幰偺応崌丄偳偺App Service偵傂傕晅偗偰偄傞偐堦栚偱暘偐傞傛偆偵乽亙Key Vault撪偱偺徹柧彂柤亜-亙App Service柤亜乿偲柦柤偟偰偄傞丅

App Service偺僇僗僞儉僪儊僀儞偵SSL僒乕僶徹柧彂傪妱傝摉偰傞

丂嵟屻偵丄忋婰偺庤弴偱僀儞億乕僩偟偨SSL僒乕僶徹柧彂傪丄App Service偺僇僗僞儉僪儊僀儞偵妱傝摉偰傞乮傂傕晅偗傞乯丅偦傟偵偼埲壓偺傛偆偵乽az webapp config ssl bind乿僐儅儞僪傪幚峴偡傞丅

az webapp config ssl bind -n 亙App Service柤亜 -g 亙App Service儕僜乕僗僌儖乕僾柤亜 --certificate-thumbprint 亙曣報亜 --hostname 亙FQDN亜 --ssl-type SNI

仸Microsoft偺儗僼傽儗儞僗丗 az webapp config ssl bind

丂乽--ssl-type乿僆僾僔儑儞偱偼丄乽SNI乿乽IP乿偺偄偢傟偐傪巜掕偡傞丅捠忢偼慜幰傪巜掕偟偰丄堦斒揑側SNI乮Server Name Indication丗 1偮偺IP傾僪儗僗偱暋悢偺僪儊僀儞傪塣梡偡傞偨傔偺巇慻傒乯傪揔梡偡傞丅IP傾僪儗僗偲SSL僒乕僶徹柧彂傪1懳1偱妱傝摉偰傞側傜屻幰傪慖戰偡傞乮偨偩偟桳椏乯丅

丂亙曣報亜偲亙FQDN亜偼丄埲壓偺傛偆偵乽az webapp config ssl show乿僐儅儞僪偱昞帵偱偒傞丅

az webapp config ssl show --certificate-name 亙App Service撪偱偺徹柧彂柤亜 -g 亙徹柧彂偺儕僜乕僗僌儖乕僾柤亜 --query "[subjectName,thumbprint]"

FQDN偼徹柧彂偺SubjectName偐傜悇掕偱偒傞丅

仸Microsoft偺儗僼傽儗儞僗丗 az webapp config ssl show

Key Vault偲傂傕晅偗偨App Service偺SSL僒乕僶徹柧彂傪峏怴偡傞

丂忋婰偺庤弴偱愝掕偟偨SSL僒乕僶徹柧彂偺桳岠婜尷偑娫嬤偲側傝丄偦偺峏怴斉傪乽.pfx乿僼傽僀儖偱擖庤偟偨傜丄Key Vault偺摨偠徹柧彂柤偵懳偟偰慜弎偺乽az keyvault certificate import乿僐儅儞僪偱僀儞億乕僩傪幚峴偡傞丅偙傟偵傛傝丄峏怴斉偑嵟怴僶乕僕儑儞偲偟偰Key Vault偵捛壛偝傟傞偲偲傕偵丄僨僼僅儖僩偱偦偺峏怴斉偑懠偺僒乕價僗傊採嫙偝傟傞傛偆偵側傞丅

丂偦偺傑傑曻抲偟偰偄傞偲丄埲慜偵Key Vault偐傜僀儞億乕僩偝傟偨乮傂傕晅偗傜傟偨乯App Service撪偺徹柧彂偼丄24帪娫埲撪偵帺摦偱嵟怴僶乕僕儑儞乮峏怴斉乯偵嵎偟懼傢傞丅

丂偡偖偵嵟怴僶乕僕儑儞傊嵎偟懼偊偨偄応崌偼丄徹柧彂柤側偳傪曄偊傞偙偲側偔慜弎偺乽az webapp config ssl import乿僐儅儞僪傪幚峴偡傞偲傛偄丅懄嵗偵Key Vault偲App Service偺娫偱徹柧彂偺摨婜偑庢傜傟偰丄嵟怴僶乕僕儑儞偵嵎偟懼傢傞丅

Key Vault偐傜App Service傊偺徹柧彂偺僀儞億乕僩偵幐攕偡傞応崌偼丠

丂乽az webapp config ssl import乿僐儅儞僪偱Key Vault偐傜App Service傊SSL僒乕僶徹柧彂傪僀儞億乕僩偡傞偺偵幐攕偡傞偙偲偑偁傞丅偦偺徢忬偼埲壓偺捠傝偩丅

- 乽az webapp config ssl import乿僐儅儞僪偺幚峴帪偵僄儔乕偼昞帵偝傟偢丄堦尒偡傞偲僀儞億乕僩偵惉岟偟偨傛偆偵尒偊傞

- 乽az webapp config ssl bind乿僐儅儞僪偱App Service偺僇僗僞儉僪儊僀儞偵SSL僒乕僶徹柧彂傪妱傝摉偰傛偆偲偡傞偲丄乽Certificate 亙曣報亜 was not found.乿偲偄偆僄儔乕偑惗偠傞

- Azure億乕僞儖偱懳徾偺App Service偺儁乕僕傪奐偒丄乵愝掕乶亅乵徹柧彂乶亅乵Bring Your Own Certificate乮.pfx乯乶僞僽傪慖傇偲昞帵偝傟傞徹柧彂偺堦棗偵丄僀儞億乕僩偟偨偼偢偺徹柧彂偑尒偮偐傜側偄

- 乽az webapp config ssl list乿僐儅儞僪傪幚峴偡傞偲丄僀儞億乕僩偟偨徹柧彂偺撪梕偑昞帵偝傟傞丅偨偩偟丄偦偺徹柧彂偺乵keyVaultSecretStatus乶僾儘僷僥傿偑乽Initialized乿偺傑傑偱乽Succeeded乿偵側傜側偄

丂昅幰偑帋偟偨尷傝偱偼丄偙偺僩儔僽儖偑敪惗偟偨帪丄僀儞億乕僩偟偨徹柧彂傪偄偭偨傫乽az webapp config ssl remove乿僐儅儞僪偱嶍彍偟偰偐傜丄PowerShell偺乽Import-AzWebAppKeyVaultCertificate乿僐儅儞僪儗僢僩偱僀儞億乕僩偟捈偟偨傜丄偦偺屻偺SSL僒乕僶徹柧彂偺妱傝摉偰偵偼傂偲傑偢惉岟偟偨丅乽Import-AzWebAppKeyVaultCertificate乿僐儅儞僪儗僢僩偺巊偄曽側偳偵偮偄偰偼丄Tech TIPS乽亂Azure亃Key Vault偵SSL僒乕僶徹柧彂傪僀儞億乕僩偟偰App Service偱棙梡偡傞乮PowerShell曇乯乿傪嶲徠偟偰偄偨偩偒偨偄丅崻杮揑側夝寛嶔偑敾柧偟偨傜丄杮儁乕僕傪峏怴偡傞偮傕傝偩丅

仭娭楢儕儞僋

- Azure App Service 偱 TLS/SSL 徹柧彂傪捛壛偍傛傃娗棟偡傞乮Microsoft Learn乯

- Key Vault 傾僋僙僗 億儕僔乕傪妱傝摉偰傞 (儗僈僔)乮Microsoft Learn乯

- 僠儏乕僩儕傾儖:Azure Key Vault 偵徹柧彂傪僀儞億乕僩偡傞乮Microsoft Learn乯

- Azure Key Vault 徹柧彂偺僀儞億乕僩偵娭偡傞 FAQ乮Microsoft Learn乯

- 僋僀僢僋 僗僞乕僩:Azure CLI 傪巊梡偟偰 Azure Key Vault 偐傜徹柧彂偺愝掕偲庢摼傪峴偆乮Microsoft Learn乯

- Azure Key Vault 偺徹柧彂偵偮偄偰乮Microsoft Learn乯

- Key Vault 徹柧彂偺奣梫乮Microsoft Learn乯

- Azure Key Vault 偺徹柧彂偺峏怴乮Microsoft Learn乯

- CLI 傪巊梡偟偰僇僗僞儉 TLS/SSL 徹柧彂傪 App Service 傾僾儕偵僶僀儞僪偡傞乮Microsoft Learn乯

- 乽az account乿僐儅儞僪偺儗僼傽儗儞僗乮Microsoft Learn乯

- JMESPath 僋僄儕傪巊梡偟偰 Azure CLI 僐儅儞僪偺弌椡偵懳偟偰僋僄儕傪幚峴偡傞曽朄乮Microsoft Learn乯

Copyright© Digital Advantage Corp. All Rights Reserved.