ID/アクセス管理の課題解決に欠かせない4つの視点:クラウド/モバイル時代のID/アクセス管理(1)

クラウド/モバイルを活用してシステムの柔軟性や利便性を向上しようとする企業が増えている。一方で、従来とは異なるシステム利用における課題も浮上してきた。企業がクラウド/モバイル活用で抱える課題とは何か。

クラウド利用におけるID/アクセス管理の課題

今、クラウドサービスは企業にとって当たり前の存在となりつつあり、多くの企業が明確な目的を持ってその活用に乗り出している。例えば、企業がアプリケーションやデータ、サービスをクラウドへ移行する大きな目的は、システム構築/運用コストの削減にある。また、自社の競争力や他社との関係性を維持、強化するために、社内外の人との緊密なコラボレーションを重視する方向に向かっているが、そうした目的でもクラウドが有効な手段となる。今後、活用度が深まるにつれ、自社のとっての効果と価値をさらに高める方法を模索することになるだろう。

そのとき、必ず行き当たる壁が「アイデンティティ(ID)」と「アクセス」の管理だ。クラウドサービスでは、これまでのオンプレミスとは異なるID/アクセス管理が求められることが多い。例えば、オンプレミスであれば「Active Directoryドメインサービス」による認証を利用できたアプリケーション/サービスも、クラウドでは利用することができない。多くのITエンジニアにとって新しいID管理ソリューションの検討は、もはや避けられない状況になっているのだ。

問題は、クラウドだけではない。「モバイルデバイス」もアイデンティティ(ID)/アクセス管理の在り方に頭を悩ませる一つの要因となっている。業務の生産性と俊敏性のさらなる向上には、アプリケーションやデータに「いつでも、どこから」でもアクセスできることが不可欠だ。だが、安全にそれを行えなければ、機動性がセキュリティ/コンプライアンスリスクとなって跳ね返ってくる。

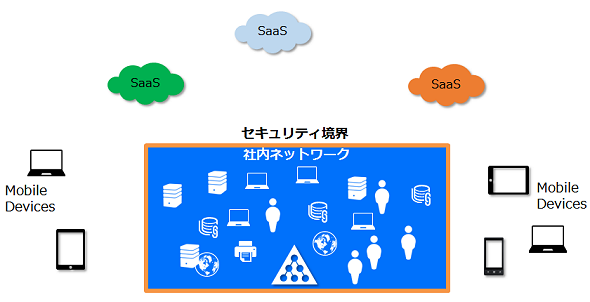

また、クラウド/モバイルを活用してITに関わるビジネスプロセスを刷新しようとした場合には、ガバナンス的な問題と同様に、インフラストラクチャ自身の問題も浮上してくる。インフラにおけるアイデンティティプロバイダー(Identity Provider:IdP)としての役割における機能不足は、企業IT全体の管理タスクに悪影響を与えることが多い。それは、企業のIT部門として本来実現すべき柔軟で複雑なビジネスロジックの確立や、より高レベルな生産性を実現する妨げにもなりかねない(図1)。ではID/アクセス管理には具体的にどのような落とし穴があるのだろうか。以下ではもう少し具体的に見てみよう。

IDライフサイクル管理の課題

まずIDライフサイクル管理の問題から見てみたい。現在の企業のIT部門、とりわけアイデンティティ(ID)とアクセス管理に責任を持った部署は、ビジネスに大きなインパクトを与えるソリューションを開発するといった、より価値の高い仕事をする機会を失っている場合が多い。

例えば、IT部門の業務の一つである「ユーザーのプロビジョニング」は、時間と手間のかかる作業だ。IT部門のスタッフは新しいユーザーをサービスに登録するため、複数のID管理ツールやユーザー管理簿にアクセスし、大量の管理作業と複数のシステムにわたる構成変更を行う必要がある。また、ユーザーが実際にITサービスを利用するまでには、ITスタッフが手動で各種管理タスクを処理することもあるだろう。このようなアドホックに発生する手作業が、業務プロセスの標準化によるコンプライアンスの実現やリスク対応を阻害し、厳格なレベルでの統制を難しくしているといえる。

さらに、複数の業務アプリケーションを利用している企業では、それぞれのID管理簿が分離していることで、サインイン(ログオン)のプロセスが統一されていないことが多い。そのためIT部門のスタッフは複数のID管理簿をメンテナンスしたり、プロビジョニングしたりしなければならず、その作業負荷による生産性の低下も避けられない状況になっている。

コミュニケーションとコラボレーションの課題

次に、業務を遂行するためのコミュニケーション、コラボレーション環境を考えてみよう。既存のIT環境では、協力会社など組織外のユーザーに対し、企業リソースへの安全なアクセスを提供できないことが多い。多くの企業では、電子メールを除いて外部組織とオンラインでコラボレーションする機会は制限されているだろう。

深刻なコラボレーション機会の制限は、組織内のユーザー間でも起こり得る。例えば、同僚がどこにいるのか、現在コンタクトは可能かどうかなどを確認できないことだ。具体的には、外出先でモバイルデバイスを使って作業しているメンバーとミーティングができない、社内外から安全にアクセスできるワークスペースがないため、メールベースでのやりとりになって効率が悪いといったことだ。一般的にはこうしたことは「当たり前」とされているため、業務が非効率であることに気が付いていないことも多い。これは、インフラがIDとアクセス管理に支えられていないことが原因である。

モビリティと各種デバイスのサポートの課題

今度は、モビリティの面からインフラを考えてみよう。モビリティとは「携帯性」を意味する。これはデバイスだけでなく、業務アプリケーションやデータ、現在のステータスなど、業務に必要なさまざまな要素に関する携帯性になる。

多くの企業では、個人所有のデバイスから社内システムの業務アプリケーションを利用できないだろう。しかし、実際には何らかの回避策を見つけて利用していることがほとんどだ。結果として、それがセキュリティリスクを生じさせている可能性がある。

また、企業は既存のIDとアクセス管理(Identity & Access Management:IAM)システムが持つ機能と、社内のセキュリティポリシーに縛られているため、容易にモバイルデバイスの利用を許可したり、サポートしたりすることができない。利用者は会社支給の“許可されたデバイス”と個人所有のモバイルデバイスとの間でデータを同期できず、円滑な業務遂行のために悪戦苦闘しているのだ。

セキュリティの課題

クラウド/モバイルが普及した現在では、システムやデータに対するセキュリティの担保も重要な課題となる。企業レベルでは「安全性」を口にしていても、内部の部署や組織ではプライバシーやセキュリティ、機密性、データの完全性に対して意識が低いことがあるからだ。

例えば、有名な企業や組織の情報漏えいが報道されると、企業は個人情報の取り扱いに関わるセキュリティポリシーやインフラの調査や見直しを行わせることがある。その際に、実は各部門の業務アプリケーションがそれぞれ異なる認証プロセスを採用しており、しかも、それらが自社のセキュリティポリシーに即していないといった事実を知る企業も多い。

これからはデジタルIDがITサービスのコアに

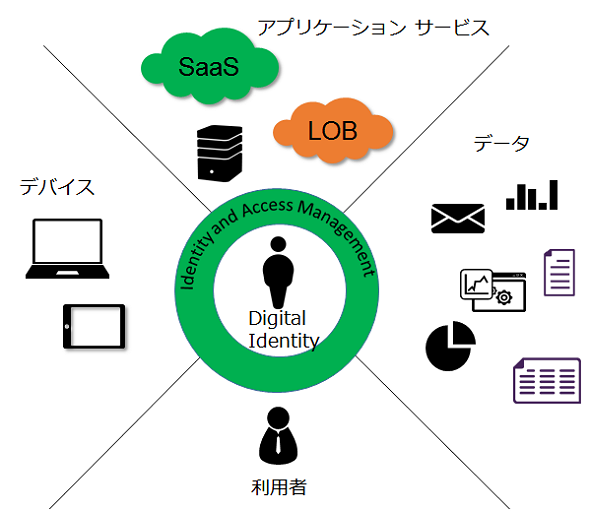

クラウド/モバイル時代におけるデジタルアイデンティティ(デジタルID)は、人、デバイス、アプリケーション、サービスが社内、社外を問わず、さまざまなリソースに柔軟にアクセスすることを決定付ける中核要素となる(図2)。ユーザーのプロビジョニングやアクセス権の設定も必要な作業だが、これからはそれらを支えるID戦略の全体像の明確化こそが重要であり、各種業務はそのID戦略の上に構成される必要があるのだ。

企業がどのようにアカウントを管理し、どのユーザー/グループがどのサービスにアクセスできるのかを決定するのは、企業におけるIDライフサイクルに関する考え方に基づくものでなければならない。その考えに基づいて作成されたインフラこそが、組織内の各種システムに相互互換性や柔軟性を提供し、さらにはビジネスの成功に向けた取り組みを受け入れられるインフラとなる。

また、インフラは管理の容易さだけを追求するのではなく、業界標準のテクノロジに基づいて設計されるべきである。そうすることで、セキュリティを犠牲にすることなく、ユーザーフレンドリーで優れたユーザーエクスペリエンスを提供できるようになる。

では全てのID戦略の要となるIDライフサイクル管理はどうあるべきなのだろうか? 目指すべきゴールを列挙すると以下のようになる。

IDライフサイクル管理で目指すべきゴール

- 新しいユーザーを作成する際のコストと時間を削減する

- クラウド上のIdPを活用することで、オンプレミスへの投資も含めて最適化する

- 新しいユーザーが企業内リソースにアクセスできるようになるまでの時間を短縮する

- ユーザープロビジョニングプロセスのオーバーヘッドと複雑さを低減する

- IdPによるアクセス制御の集中化により、IT全体の安全性を向上させる

- セキュリティポリシーによる一貫性のあるアプリケーションへのアクセス制御を実現する

- 企業合併などの業務システム統合に関わる時間を短縮する

- 本来行うべき業務への割り込みを削減する

- 有効期限が切れたIDの悪用による情報漏えいを防止する

- インターネット側からの社内アプリケーションへのアクセスを有効にするためのコストと時間を削減する

- 重要なアプリケーションを開発するITのキャパシティを増やす

- 安全性と監査機能を向上する

- 特定の管理作業を利用者に委任して、柔軟性を創出する

もちろん、日ごろID管理に取り組んでいる皆さんであれば、今回述べた課題について「既に知っている」という人もいれば、上記のゴールに対して「分かってはいるが……」と思う人もいることだろう。だが、冒頭で述べたようにクラウド、モバイルがもたらすスピード、柔軟性、機動性は、扱い方を間違えば、そのままセキュリティ/コンプライアンスリスクとなって返ってくる。多忙な実務の中で、こうしたゴール実現を狙うことは確かに難しいようにも思えるものだが、クラウド、モバイルがここまで浸透した今、ID管理を見直すことはもはや先送りできない課題となっているのだ。

では「自社に即したID管理のあるべき姿」を実現するためには、具体的にどうすればよいのだろうか? 次回以降で、ツールを使った管理事例もひも解きながら、管理体制を効率的に構築する手法を紹介する。

筆者紹介

安納 順一(あんのう じゅんいち)

日本マイクロソフト株式会社 プリンシパル テクニカル エバンジェリスト。WindowsおよびMicrosoft Azureのインフラストラクチャ設計、運用管理系の技術訴求が主務。Windows PowerShellが大好き。コードは嫌いではないが、すっかり最新のVisual Studioに取り残されてしまったため、現在猛再勉強中。あまりの高機能ぶりに知恵熱発動中。ブログは『フィールドSEあがりの安納です』。

Copyright © ITmedia, Inc. All Rights Reserved.