「KUSANAGI」応用テクニック 常時SSLとHTTP/2の導入方法(商用SSLサーバ証明書編):とにかく速いWordPress(14)(1/3 ページ)

エンタープライズ用途での利用が増えている「WordPress」の高速化チューニングテクニックを解説する本連載。今回は、商用のSSLサーバ証明書を用いた常時SSL、HTTP/2の導入方法を解説します。

前回は、無償で利用できるSSLサーバ証明書Let's Encryptを用いた常時SSL、HTTP/2の導入方法を解説しました。

今回は、さくらのSSL、GMOグローバルサイン、ジオトラスト、シマンテックなどの商用SSLサーバ証明書を用いて常時SSL、HTTP/2を導入する意義とその具体的な方法を解説します。なお、前回の記事を読んでいることと、KUSANAGIでWordPressのプロビジョニングが行われていることを前提に進めますので、この記事からご覧いただく方は、まず前回の記事『「KUSANAGI」応用テクニック 常時SSLとHTTP/2の導入方法(Let's Encrypt編)』からお読みいただくことをお勧めいたします。

SSLサーバ証明書の役割とは?

SSLサーバ証明書には2つの役割があります。1つは、SSL/TLSを用いた暗号化通信を用いてユーザーにWebサイトをセキュアに利用してもらうことです。常時SSLを導入する理由に、この暗号化通信による盗聴の防止を挙げる方は多いことでしょう。昔から、実務の現場でもSSLの導入というと暗号化通信が話題の中心でした。

しかし、暗号化通信だけならば、自己発行証明書、つまり……いわゆる“オレオレ証明書”でも問題なく可能です。オレオレ証明書は、自分で「このWebサイトの所有者は私です」と宣言しているだけですから、本当に正規の所有者かは定かではありません。誰かがなりすましているWebサイトと暗号化通信しても意味はありません。相手に信頼してもらうためには、Webサイトの正規所有者であることを証明しなければなりません。これを信頼できる第三者の証明機関に保証してもらいます。この第三者の認証機関からの証明が、SSLサーバ証明書のもう1つの役割です。

SSLサーバ証明書の認証方法

SSLサーバ証明書の認証手段は各認証機関によってさまざまなものがありますが、大きく分けて「ドメイン認証」と「企業実在認証」の2通りの認証方法があります。

1:ドメイン認証

ドメイン認証は、認証機関がWebサイトの所有者にドメインの所有者でなければできない行為を要求することで、ドメインの所有者としての正当性を確認する認証方法です。

例えば前回説明したLet's Encryptでは、Webサーバのドキュメントルート内に指定のファイルを配置し、このファイルを外部から取得して確認することによって認証を受けます。当該ドメインのDNSの設定やドキュメントルート内へのファイルの設置はドメインの所有者でなければできないので、この性質を利用します。

2:企業実在認証

ドメイン認証では、ドメインの正当な所有者であることは確認できます。しかし、Webサイトが実際にどんな組織によって運営されているのか、が明確ではありません。そこで企業実在認証では、ドメインの所有者としての正当性に加えて、証明書に記載される組織が法的に、かつ実際に存在しているのかを確認して認証を行います。

例えば、ドメインのwhois情報に記載されている組織を帝国データバンクなどの第三者データベースを照会し、登録されている電話番号に電話をして、証明書発行の意思を確認するプロセスを経て認証します。

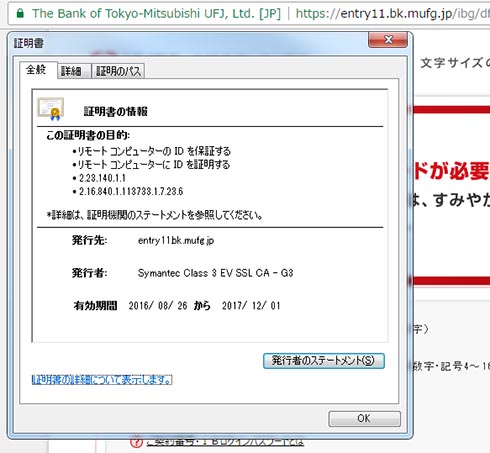

企業実在認証の中でも世界標準のEV SSLガイドラインに準拠した「EV SSL 認証」は、履歴事項全部証明書などの公的な書類の提出を求める、最も厳格な基準を定めている認証方法です。EV SSL 証明書は、金融機関のインターネットバンキングやECサイトなど高い信頼性が求められるWebサイトで用いられています。

商用のSSL証明を選ぶ意義

SSLサーバ証明書の証明力は認証の厳格さに比例します。商用のSSL証明を選ぶ意義は、どれだけ強い証明力があるか、つまり、信頼性の高さをWebサイトに付与するかということになります。また、無償のSSL証明書に比べて、制約が少なく、証明書の有効期間も数カ月から数年の長期間を選択できるのもメリットの1つでしょう。

関連記事

容易にWebサービスを高速化できるNginxを使いこなすための秘訣とは

容易にWebサービスを高速化できるNginxを使いこなすための秘訣とは

高速で軽量なOSSのWebサーバとして注目されている「Nginx」。使いこなすための課題や有効なアーキテクチャ構成などをサイボウズでの導入事例と共に明かす。 高速・軽量・高機能……Nginxの基礎知識

高速・軽量・高機能……Nginxの基礎知識

処理能力の高さなどを理由に、近年、大規模サイトを中心に急速にシェアを拡大しているWebサーバー「Nginx」。この連載では、その特徴と魅力を分かりやすく紹介します。 WordPress自体のチューニングが必要な理由と高速化の基本的な考え方

WordPress自体のチューニングが必要な理由と高速化の基本的な考え方

企業のCMSサイトやオウンドメディアなどエンタープライズ用途での利用が増加しているWordPressの高速化について解説する連載。初回は、WordPressの高速化が求められる背景や、WordPress高速化の基本的な考え方であるページのロード時間とその構成要素、1秒当たりの同時アクセス数について解説します。

Copyright © ITmedia, Inc. All Rights Reserved.