戦略的に調整されたLinux特化型ランサムウェアが急増 「これは検出が難しい」、その理由とは:チェック・ポイントがランサムウェア攻撃に関する調査結果を発表

チェック・ポイント・リサーチは、「Linux」と「Windows」に対するランサムウェア攻撃の調査結果を発表した。Linux特化型ランサムウェアは、中、大規模組織向けに戦略的に調整され、システムの破損を防ぐために重要なディレクトリを避けるなど巧妙に作られているという。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

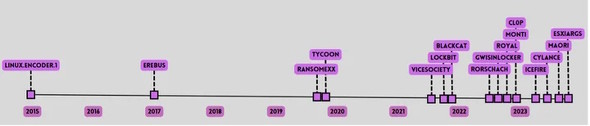

チェック・ポイント・ソフトウェア・テクノロジーズは2023年12月11日、同社の脅威インテリジェンス部門であるチェック・ポイント・リサーチ(CPR)が実施した「Linux」と「Windows」に対するランサムウェア攻撃の調査結果を発表した。それによるとLinuxに特化したランサムウェアの活動が目立ってきているという。

「Windowsを標的にするランサムウェアと比べて単純」

CPRの調査では「Linuxシステムを直接の標的にしている」もしくは「クロスプラットフォーム機能を持ちWindowsとLinuxの両方を無差別に感染させる」という特徴を持ったランサムウェアグループを分析した。それによると、これまでランサムウェアは主にWindowsを標的としていたが、最近ではLinuxに特化したランサムウェアが勢いを増しているという。

CPRによると、Linuxを標的とするランサムウェアには「Windowsを標的とする類似のランサムウェアと比べて単純」という特徴がある。Linux標的型ランサムウェアグループのコア機能は、多くの場合、基本的な暗号化処理のみに限定されており、外部の設定やスクリプトに大きく依存していた。そのため「これらのランサムウェアの検出は困難だ」とCPRは分析している。

また、Linuxランサムウェアは、その標的がWindowsランサムウェアと大きく異なっている。Linuxランサムウェアは、主に無防備なサーバや、感染させたWindowsシステムを足掛かりにして入り込んだ内部ネットワーク内のサーバを標的にしている。中、大規模な組織向けに戦略的に調整されており、システムの破損を防ぐために重要なディレクトリを避けるなど標的を絞って巧妙に作られているという。

暗号化技術について分析したところ、Linuxランサムウェアでは「OpenSSL」が好まれており、共通鍵暗号の基礎として「AES」、非対称鍵暗号では「RSA」を選択していることが明らかになった。CPRは「このようにさまざまな脅威アクターの間に統一性があるという事実は、サイバー攻撃による脅威を取り巻く環境(サイバー脅威ランドスケープ)の進化を裏付けている」としている。

関連記事

ランサムウェアを恐れるあまり、ストレージインフラが複雑化している ネットアップ

ランサムウェアを恐れるあまり、ストレージインフラが複雑化している ネットアップ

ネットアップは、調査レポート「2023 Data Complexity Report」を発表した。それによると「AIを使いたい」というニーズがクラウド移行を後押ししているという。 ランサムウェア攻撃の最大グループは? 「Akira」とは何者か

ランサムウェア攻撃の最大グループは? 「Akira」とは何者か

ウィズセキュアは、ランサムウェアに関する調査結果を発表した。2023年第1〜第3四半期にランサムウェアグループからリークしたデータは2022年同期と比べて50%増加したという。 NCSCとNCA、ランサムウェア攻撃の経路、手口、ツールをまとめたサイバー犯罪エコシステムレポートを公開

NCSCとNCA、ランサムウェア攻撃の経路、手口、ツールをまとめたサイバー犯罪エコシステムレポートを公開

ランサムウェア攻撃は大規模な犯罪組織によるものから複雑なサプライチェーンに依存する多様なビジネスモデルへと変化している。NCSCとNCAは、サイバー犯罪エコシステムについて調査した結果を発表した。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.