技術は言葉の壁を越える! Black Hat Japan 2008&AVTokyo2008(後編):Security&Trust ウォッチ(56)

前回は国際セキュリティカンファレンスとして知られた「Black Hat」を紹介しました。今回は昨年まではBlack Hat Japanの参加者のみのプライベートパーティだった「AVTokyo2008」についてレポートをお届けします。

技術は言葉の壁を越える

AVTokyo2008は、今年から行われたセキュリティカンファレンスで、プレゼンテーション中心のDay Sessionと、「no drink, no hack」のスローガンで行われるAfter Partyの2部構成になっています。

Black Hat Japanのアフターイベント的な位置付けにもあり、Black Hatの主催者のジェフ・モス氏や基調講演を行ったダン・カミンスキー氏をはじめとし、数多くのBlack Hatのスピーカーなどが訪れました。

AVTokyoは、昨年まではAV200XとしてBlack Hat Japanの後に行われていたプライベートなパーティでしたが、今年は公開イベントとして開催されました。公開イベントになったきっかけは、昨年開催されたAV2007での出来事にあります。英語が苦手な日本人の参加者たちが、Black Hat Japanの海外スピーカーたちを相手にノートPCを広げ、ソースコードや画像などを中心にし、片言の英語で技術について熱く語り合っていました。それを見た主催者の何人かが、こういう経験を多くの人に得てほしいという思いを持ったからです。

【関連記事】

広がれエンジニアの輪

第1回 コミュニティは「知り合い系」から「出会い系」へ変化する

http://jibun.atmarkit.co.jp/lcom01/rensai/comrade01/comrade01.html

日本発の海外向けセキュリティカンファレンス

国際セキュリティカンファレンスであるBlack Hat Japanのアフターイベントという位置付けもあり、AVTokyoのセッションのほとんどはスピーカー自身の手による英語の資料も用意されました。

当日はプロジェクターを2台使い、日本語と英語の資料を映しながらの進行となりました。プレゼンテーションのトークは日本語が中心ですが、ときおり英語を交えるなど、海外の方を意識したカンファレンスとなりました。

AVTokyo2008で行われたいくつかのセッションをご紹介しましょう。

電子マネーの「管理ソフト」はセキュアなのか?

Black Hat Japan 2008のスピーカーでもあるネットエージェントの愛甲健二氏によるセッション「APIフックとsysenterフックを利用した新しい解析テクニックと、キャッシュカードアクセスのキャプチャリング」では、APIフックとsysenterフックを活用した解析テクニックを使うことで、電子マネーを課金する際のSSL通信に割り込むことができると発表しました。

愛甲氏はAPIフックを使うことで、SSL通信の解析を行うことができ、さらに内容を改変することも可能だと述べました。Detoursライブラリと組み合わせることにより、インターセプトしてログを取ることも可能とのことです。

その解析テクニックを使うことで、電子マネーの管理ソフトの通信をインターセプトすることができるという説明を行いました。

愛甲氏はBlack Hat Japan 2008の開催数日前にスピーカーとして指名されるという事態が起こっため、Black Hat Japan 2008での発表内容はAVTokyoでのセッション内容と近いものとなったようです。AVTokyoのみの参加者にとっては、ラッキーだったかもしれません。

文字コード体系がたくさんある国だからこそ

ネットエージェントのはせがわようすけ氏によるセッション「ブラウザに依存したWebアプリケーションセキュリティ」では、ブラウザごとに異なる仕様や挙動に起因するWebアプリケーションのセキュリティについて解説されました。はせがわ氏も愛甲氏と同様にBlack Hat Japanスピーカーで、Black Hat Japan 2008でも「趣味と実益の文字コード攻撃」を発表しています。

はせがわ氏はInternet Explorerが抱えるUTF-7やUS-ASCII、スタイルシートでのクロスサイトスクリプティングの問題や、Internet ExplorerがContent-Typeを無視するという仕様による問題、UTF-7を利用したJSONハイジャックの問題などの説明を行いました。

世界的には文字コードを操作することでの脆弱性については未開拓の部分が多く、この分野ではいまのところ日本が最先端を行っているようです。

備えあれば憂いなし、体験こそは「力」

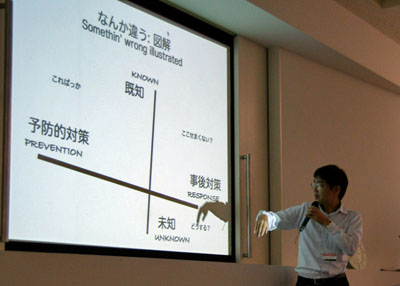

突然起こるインシデントに何の備えもなく対応することは難しいことです。ならば、事前に体験させるのがよいという発想から、マルウェア体験ラボを構築し、実際に体験させたことによる研究成果を門林雄基氏が「マルウェア体験ラボで、マルウェア事故対応の恐怖と不確実性を吹き飛ばせ!」と題し発表しました。

マルウェア体験ラボはインシデントに対応する競技のようなスタイルになっています。ラボは百数十台のサーバをそろえたネットワークシステムで、22人の被験者が2人1組になり、各組には10台ほどの端末が割り当てられます。

実験はある1台に感染したマルウェアを解析し、駆除するという流れで、解析も駆除もアンチウイルスソフトなどを使わずに、Sysinternalsのような誰でも手に入れられるツールを使って行われます。時間がたつごとに感染端末が広がっていき、放っておくとどれが最初の感染端末かすら分からなくなっていくようです。

門林氏はマルウェア体験ラボを多くの人に体験してほしいので、興味があれば問い合わせてほしいと述べていました。ビジネスベースでの展開も考えているとのことです。

楽しく愉快にセキュリティを語るイベントでした

ここで紹介させていただいた3つのセッション以外にも、CFP(Call For Paper)として募集を受け付ける形でショートセッションが行われました。

ショートセッションは3セッション行われ、AVTokyo開催のきっかけになったTAKESAKO(葉っぱ隊)氏による「HTML Binary Hacks 2008 YATTA!」、福森大喜氏による「Flashを媒介したXSSワームの可能性」、セキュリティキャンプ卒業生でもある柏原秀蔵氏による「VC++プロジェクト向け難読化ツールの開発」などのプレゼンテーションが行われました。

また、本イベントは白夜書房の『Hacker Japan』誌10周年記念も兼ねており、10年前のHacker Japan誌を振り返ったパネルディスカッションも行われました。私も本イベントの主催側に回っていて、当日は司会とパネルディスカッションのモデレーターを務めさせていただきました。

AVTokyo2008の参加費用はDay Sessionが3000円(学生1000円)、After Partyが5000円でした。Black Hat Japanのスピーカーが何人も参加していることを考えると、とてもリーズナブルな価格だと思います。

2009年にはAVTokyo2009が開催される予定となっています。Black Hat Japanは個人ではちょっと高くて参加をためらうけど、一度は行ってみたいという方は、まずAVTokyoに参加してみるのはいかがでしょうか。

【関連記事】

Black Hat Japan 2008 講演資料

https://www.blackhat.com/html/bh-japan-08/brief-bh-jp-08-onsite-archive.html

AVTokyo アーカイブ集

http://ja.avtokyo.org/MediaArchives

Profile

上野 宣(うえの せん)

株式会社トライコーダ代表取締役

セキュリティコンサルティング、脆弱性診断、情報セキュリティ教育を主な業務としている。

近著に「今夜わかるメールプロトコル」、「今夜わかるTCP/IP」、「今夜わかるHTTP」(共に翔泳社)がある。個人ブログは「うさぎ文学日記」

- 今夜こそわかる安全なSQLの呼び出し方 〜 高木浩光氏に聞いてみた

- 「わざと脆弱性を持たせたWebアプリ」で練習を

- Perl Mongersはセキュリティの夢を見るか?

- 誰がシステムのセキュリティを“大丈夫”にするのか

- 技術は言葉の壁を越える! Black Hat Japan 2008&AVTokyo2008(後編)

- 技術は言葉の壁を越える! Black Hat Japan 2008&AVTokyo2008(前編)

- キャンプに集まれ! そして散開!

- 売り上げ重視か、それともセキュリティ重視か!? 「安全なウェブサイト運営入門」

- CeCOS IIにみるネット犯罪のもう一方の側面

- セキュリティ対策の行き着くところは……最終手段? 京都に究極のセキュリティ対策を見た

- 人はオレを情報の破壊神と呼ぶ せめて、ハードディスクの最期はこの手で……

- セキュリティ社会科見学:インターネット物理モデルでセキュリティを考えた

- セキュリティ自由研究:この夏、グミ指を作ってみないか

- Webアプリケーションを作る前に知るべき10の脆弱性

- セキュリティを教える人に知ってほしい 基本が詰まった1冊

- セキュリティのバランス感覚を養うための1冊

- 暗号化仮想ドライブで手軽にファイルを暗号化

- Windows管理者必携、Sysinternalsでシステムを把握する

- 今夜分かるSQLインジェクション対策

- 「取りあえず管理者アカウントで」という思考停止はもうやめよう

- CSSクロスドメインの情報漏えいの脆弱性「CSSXSS」とは

- 偽装メールを見破れ!(後編)

- 偽装メールを見破れ!(前編)

- メールは信頼できても信用できない

- 危機管理体制を整えよう! 個人情報漏えい後の対応ガイドライン

- メールアドレスを漏えいから守る方法

- 「Whoppix」を使ってペネトレーションテストをやろう

- 「ぼくはまちちゃん」 ――知られざるCSRF攻撃

- 25番ポートの攻防

- 平田です。届いてますか?

- 魔法の鍵と最後の鍵

- 個人情報保護法を論理的に読み解く

- 安全確保のために東京は明るく! 大阪は暗く!

- 言論の自由とセキュリティコミュニティ

- 標的にされる無防備なコンピュータ

- セキュリティ担当者には想像力が必要

- 端末を持ち歩くことの危険を意識せよ! 〜 「ノートPC=自動車」論 〜

- 脆弱性のあるサイトとセキュリティ技術者の関係

- いまこそ一般教養としてセキュリティを!

- 大事なことは製品でもなく知識でもなく……

- 治安の悪化で改めて痛感したこと

- Blasterがもたらした多くの“メリット”

- 企業でのセキュリティ資格の意味合いは?

- 人はミスをするものと思え、故に事前対策が重要

- オレオレ詐欺に学ぶソーシャル対策

- あらゆる人にセキュリティ教育を

- 猛威を振るうSARSウイルスに思ったこと

- 痛い目に遭って考えた、ビジネス継続性の重要さ

- 責められるべきはMSだけだろうか?

- セキュリティ技術者を「憧れの職業」にするには?

Copyright © ITmedia, Inc. All Rights Reserved.

写真1 昨年のAV2007でノートPCを手に話し込むサイボウズ・ラボのTAKESAKO氏

写真1 昨年のAV2007でノートPCを手に話し込むサイボウズ・ラボのTAKESAKO氏 写真2 発表する愛甲健二氏

写真2 発表する愛甲健二氏 写真3 文字コード×セキュリティの第一人者であるはせがわようすけ氏

写真3 文字コード×セキュリティの第一人者であるはせがわようすけ氏 写真4 セキュリティ業界は誰も取り組んでいないことをどんどんやるべきだと強く語った門林雄基氏

写真4 セキュリティ業界は誰も取り組んでいないことをどんどんやるべきだと強く語った門林雄基氏 写真5 場所を変えて行われたAfter Partyでは有志によるプレゼンテーションが行われた

写真5 場所を変えて行われたAfter Partyでは有志によるプレゼンテーションが行われた 写真6 After Partyにはカミンスキー氏をはじめ、数多くのセキュリティスペシャリストたちが集まり交流が行われた

写真6 After Partyにはカミンスキー氏をはじめ、数多くのセキュリティスペシャリストたちが集まり交流が行われた