グループポリシーの仕組み、理解できていますか?:基礎から分かるグループポリシー再入門(1)

Active Directoryには、コンピューターやユーザーの設定を一元管理するための「グループポリシー」が提供されている。しかし、これを有効活用できていないという話を聞くことは多い。本連載では、グループポリシーの仕組みや導入方法、効果的な活用方法を紹介していく。

利用ケースでグループポリシーの具体的な設定を紹介

「グループポリシー」は、ユーザーやコンピューターに対する設定を一元的に管理するためのActive Directoryの仕組み(機能)である。セキュリティを強化したり、Windowsの機能を有効/無効にしたりするといった目的で、企業内で扱うコンピューター/ユーザーを同じ設定にしたい場合に活用する。

「同じ設定」は企業によってさまざまだが、Windows Server 2012 R2のグループポリシーでは3000以上の設定項目が用意されているので、具体的に何ができるかを把握するのも難しい。

本連載では第1回、第2回でグループポリシーの基本的な利用方法を確認し、第3回以降で具体的な設定を利用ケース別に紹介する予定だ。本連載で紹介するグループポリシーの設定例を見て、「これは自分の会社で使えそうだ」というものがあれば、ぜひ活用してほしい。

Active Directoryはグループポリシー利用の大前提

グループポリシーを利用するには、Active Directory環境が前提になる。また、グループポリシーの設定はドメインやOU(Organizational Unit:組織単位)に割り当てるため、ドメイン/OUに含めるユーザーやコンピューターを事前に整理しておくことも重要だ。

例えば、「支社のユーザーには[コントロールパネル]を利用させたくない」というニーズがあったとしよう。この場合、支社のユーザーだけにグループポリシーの設定が適用されるように、支社のユーザーだけが含まれるOUを事前に作成しておかなければならない。

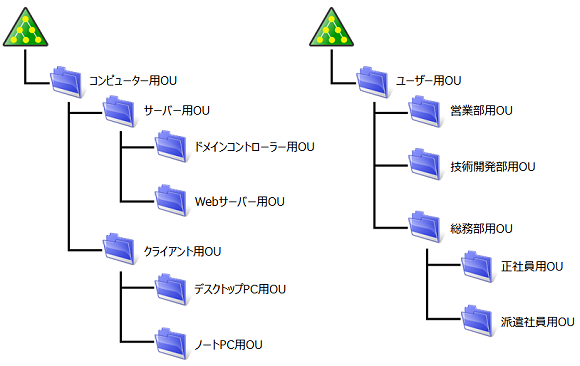

以上のように、グループポリシーを利用する際のOUの構造は、どのように設定を割り当てていくかを考えながら決定していく必要がある。ユーザーであれば、グループポリシーを割り当てる単位は「部署」「営業所」「従業員形態(正社員や派遣社員など)」になるだろう(図1の右側)。コンピューターであれば、サーバーとクライアントの他、ドメインコントローラサーバーとメンバーサーバー、デスクトップPCクライアントとノートPCクライアントなどに分けてOUを作成することが考えられる(図1の左側)。

実際には、グループポリシーでやりたいことが決まらないと、OUの構造は決められない。本連載を参考にOUを設計する場合は、今後の連載を読み進めて決定するとよいだろう。

グループポリシーの仕組みと基本的な設定方法

グループポリシーの設定は、大きく分けて二つの項目で構成される。一つは、グループポリシーの設定項目が含まれる「グループポリシーオブジェクト」(以下、GPO)。もう一つは、GPOの適用先を決定する「リンク」だ。

先ほど例に挙げた「支社のユーザーには[コントロールパネル]を利用させたくない」という設定は、GPOで「コントロールパネルを使わせない」という設定を行い、リンクでGPOと支社のユーザーOUを関連付けることになる。

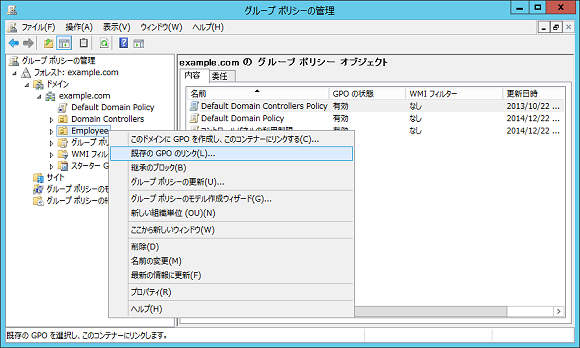

グループポリシーの設定で利用するのが、「グループポリシーの管理」ツール(Group Policy Management Console:GPMC)だ。GPMCは「サーバーマネージャー」のツールメニューから起動し、以下の方法でグループポリシーに関する各種設定を行う。

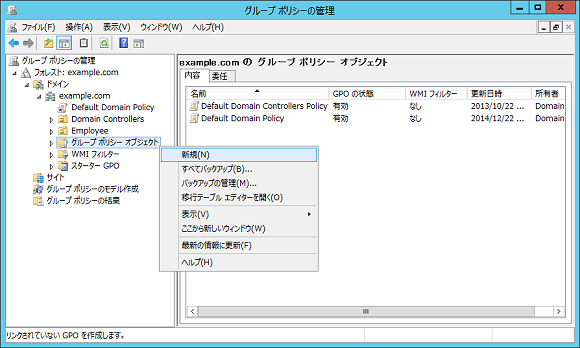

GPOの作成

GPOを作成するには、GPMCの左ペインにある「グループポリシーオブジェクト」の右クリックメニューから「新規」を選択すればよい(画面1)。既定で「Default Domain Policy」と「Default Domain Controllers Policy」がすでに作成されているが、この二つのGPOにはセキュリティ上、重要な設定が入っているので絶対に削除しないようにしてほしい。

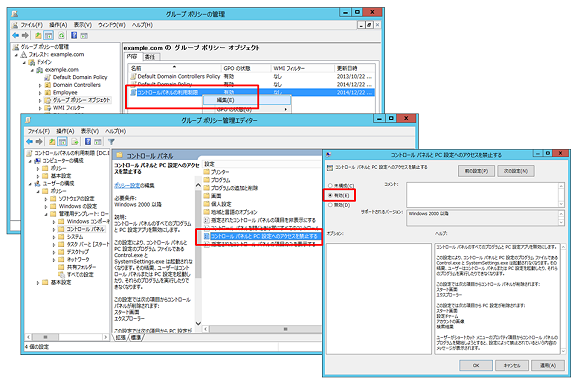

GPO設定項目のカスタマイズ

GPOに設定を施す場合には、設定したいGPOの右クリックメニューから「編集」を選択して、「グループポリシー管理エディター」という編集画面を開く。この編集画面の中で、グループポリシーの設定を行う。例えば、以下の画面2では、グループポリシーの設定で「コントロールパネル」を使えないように構成している。

各項目をダブルクリックしてプロパティを開くと、その項目に対する設定を行うことができる。「コントロールパネルとPC設定へのアクセスを禁止する」の場合は、「有効」に設定するとコントロールパネルが利用できなくなる。

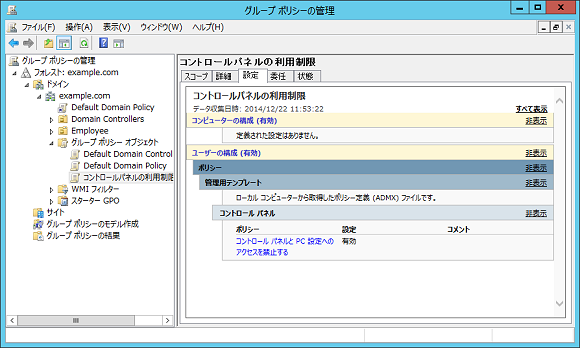

GPO設定の内容確認

GPOは、非常に多くの設定項目を持つ。そのため、後から何を設定したかを確認するのは非常に面倒だ。そこで、GPMCには、GPOの設定内容を一覧で確認できる方法が用意されている。特定のGPOを選択して右ペインから「設定」をクリックすると、設定内容を確認できる(画面3)。GPOで何を設定したか忘れたときは、この設定画面で確認しよう。

GPOのリンク設定

作成したGPOは、サイト、ドメイン、OUのいずれかにリンクする。設定は、サイト、ドメイン、OUのいずれかを右クリックしてメニューから「既存のGPOのリンク」を選択し、リンクさせたいGPOを指定する(画面4)。

GPOのリンクを設定するための基本ルール

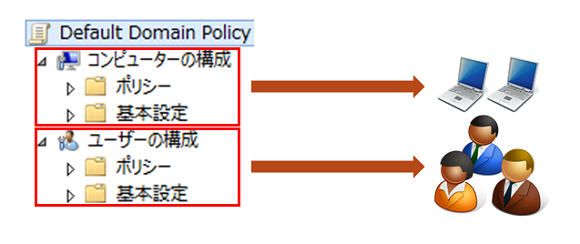

グループポリシーの設定項目には、「コンピューターの構成」と「ユーザーの構成」の二つがある(図2)「コンピューターの構成」はコンピューターに、「ユーザーの構成」はユーザーにそれぞれ適用される。

そのため、「コンピューターの構成」だけを設定したGPOをリンクする際には、ユーザーしか登録していないOUにリンクすることがないように気を付けよう。「コンピューターの構成」はコンピューターに適用されるので、リンク先のOUにコンピューターオブジェクトがなければ、そのポリシーは誰にも適用されることはない。

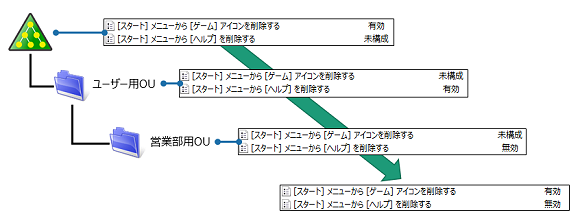

また、複数のGPOを作成してリンクを設定していると、1人のユーザー(またはコンピューター)に対して複数のGPO設定が適用される場合がある。その場合、それぞれのGPO設定は、統合される。しかし、それぞれのGPOに相反する設定があった場合には、適用の優先順位は次のようになる。

| 優先順位 | GPO設定 |

|---|---|

| 1 | OU(OUが階層構造になっている場合は子OUを優先) |

| 2 | ドメイン |

| 3 | サイト |

例えば、以下の図3のように、ドメイン、ユーザー用OU、営業部用OUにそれぞれGPOがリンクされていたとしよう。このとき、ドメインにリンクしているGPOは「[スタート]メニューから[ゲーム]アイコンを削除する」設定を「有効」にしているため、ドメイン内の全てのユーザーはゲームを利用できない。

一方、ユーザー用OUにリンクしているGPOでは「[スタート]メニューから[ヘルプ]を削除する」設定を「有効」にしているので、ユーザー用OU内の全てのユーザーはヘルプメニューを利用できないはずだ。

しかし、営業部用OUにリンクしているGPOでは「[スタート]メニューから[ヘルプ]を削除する」設定を「無効」にしている。

このように相反する設定を含むGPOがリンクされている場合は前述の優先順位(子OU→親OU→ドメイン→サイト)で適用されるルールが決まるため、子OUである「営業部用OUのGPO」が最優先で適用される。つまり、営業部用OU内のユーザーは、ヘルプメニューを利用できることになる。

【column】パスワードポリシーの優先順位

グループポリシーの設定はここまで説明した通り、優先順位(OU、ドメイン、サイトの順)で適用される。しかし、GPOの「パスワードポリシー」だけは、“ドメイン”にリンクされたGPOの設定が必ず適用される。そのため、OUにリンクされているGPOにパスワードポリシーを設定しても、適用されないので注意しよう。なお、既定ではDefault Domain Policy GPOがドメインにリンクされており、このパスワードポリシーの設定が適用されている。

今回はグループポリシーの基本的な仕組みと設定方法について紹介した。次回は、この知識をベースに具体的な運用で役立つグループポリシーのトピックを紹介する。

- 「アカウントポリシー」でユーザーのパスワード設定を定義する

- 「管理用テンプレート」を拡張してアプリケーションの設定をカスタマイズする

- 「ポリシー」と「基本設定」の違いを理解する

- グループポリシーで「ストアアプリ」をインストールする

- コントロールパネルの設定項目をカスタマイズする

- Windows 10でグループポリシー設定を利用するには

- グループポリシーでファイルやフォルダー、レジストリを操作する

- ログオンスクリプトをグループポリシーに置き換えるには?

- フォルダーリダイレクトでユーザープロファイルを管理する

- グループポリシーで利用させる/利用させない「サービス」を柔軟に制御する

- これだけはやっておきたい! 基本的なサーバー管理に役立つグループポリシー設定

- イベントビューアーでセキュリティ監査を行うためのグループポリシー設定

- “必要ないもの/使わないもの”は無効化し、クライアントのセキュリティを向上させる

- クライアントのセキュリティを強化するグループポリシー設定

- グループポリシーでアプリケーションの実行を制御する

- セキュリティの強化に役立つグループポリシー設定

- まだあるぞ! グループポリシーの“鉄板”設定パート2

- すぐに使えるグループポリシーの“鉄板”設定

- グループポリシーを確実に運用するには

- グループポリシーの仕組み、理解できていますか?

筆者紹介

国井 傑(くにい すぐる)

株式会社ソフィアネットワーク取締役。1997年よりマイクロソフト認定トレーナーとして、Active DirectoryやActive Directoryフェデレーションサービス(ADFS)など、ID管理を中心としたトレーニングを提供している。2007年よりMicrosoft MVP for Directory Servicesを連続して受賞。なお、テストで作成するユーザーアカウントには必ずサッカー選手の名前が登場するほどのサッカー好き。

関連記事

Active Directoryのアカウントロック解除/パスワードリセットをセルフサービス化、ゾーホージャパン

Active Directoryのアカウントロック解除/パスワードリセットをセルフサービス化、ゾーホージャパン

ドメインユーザー自身で、Active Directoryのアカウントロック解除パスワードリセットを行える環境を整え、情報システム部門やITヘルプデスクの対応工数を大幅に削減する。 ゾーホー、「ManageEngine ADManager Plus」を提供開始

ゾーホー、「ManageEngine ADManager Plus」を提供開始

人事異動や組織改編などがあるたびに求められるActive Directory管理作業。機能が限定された支援ツールが多い中、複数の支援機能を搭載した低価格なActive Directory管理ツールが登場した。 Active Directoryドメインをアップグレードする

Active Directoryドメインをアップグレードする

Active Directoryドメインの移行には、「ドメインをアップグレードする」と「ドメインを再編して、オブジェクトを移行する」の2パターンがある。今回は「ドメインをアップグレードする」場合の手順を解説する。 Windows Server 2012 R2で行こう!

Windows Server 2012 R2で行こう!

本稿では、Windows Server 2003から最新のWindows Server 2012 R2へ移行する理由やメリットについて取り上げる。- 改訂 管理者のためのActive Directory入門(Windows Server 2003対応改訂版)

Active Directory基礎連載を、Windows Server 2003対応に改訂。今回は、ディレクトリサービスの基礎を概説。

Copyright © ITmedia, Inc. All Rights Reserved.