VPN、Windows 365、Azure Virtual Desktop……リモートアクセス環境はどれを選べばよい?――Microsoftのリモートアクセステクノロジーまとめ:企業ユーザーに贈るWindows 10への乗り換え案内(107)

コロナ禍の中、企業はテレワーク(リモートワーク)の導入と継続を求められ、それが長期化しています。既にテレワーク環境を整備した企業でも、セキュリティの強化や運用コストの面から定期的に見直すべきです。今回は、Windows/Windows Serverの標準機能、Microsoft Azureのサービスとして利用可能なリモートアクセス環境を簡単にまとめました。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

VPN/DirectAccess

「Windows 8.1」および「Windows 10」(「Windows 7」以前については省略、以下同)は、「VPN(仮想プライベートネットワーク)」と「DirectAccess」のクライアント機能を標準搭載しています。

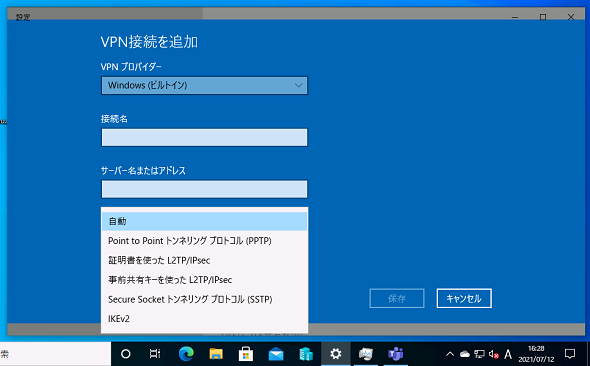

VPNは、汎用(はんよう)的セキュリティリスクのあるインターネット上に保護されたトンネルを構築し、ポイントツーサイトあるいはサイトツーサイト接続で安全な相互通信を実現します。WindowsのVPNクライアントは暗号化プロトコルとして「PPTP」「L2TP/IPSec」「SSTP」「IKEv2」に対応しており、さまざまなVPNゲートウェイに対して接続可能です(画面1)。

Windows Serverは、「リモートアクセス」の役割がVPNサーバ機能を提供できます。「Windows Server 2008 R2」までは「ルーティングとリモートアクセス(RRAS)」の役割が提供したため、RRASの呼び名の方が聞き慣れているかもしれません。

VPN経由の通信は安全ですが、それは“エンドポイントのセキュリティが保証されている”場合に限られます。管理されていないデバイス(個人の家庭にあるPCなど)から企業ネットワークへのVPN接続を許可すると、管理されていないデバイスが原因でセキュリティ侵害や情報漏えいにつながるリスクがあります。最低限、管理されたデバイスにVPN接続設定を行い、社員に配布するなどの対策が必要です。

DirectAccessは、Active DirectoryのドメインメンバーであるWindows 8.1/10 EnterpriseおよびWindows 10 Educationで利用可能な、IPv4/IPv6移行テクノロジーを利用したリモートアクセス機能です。

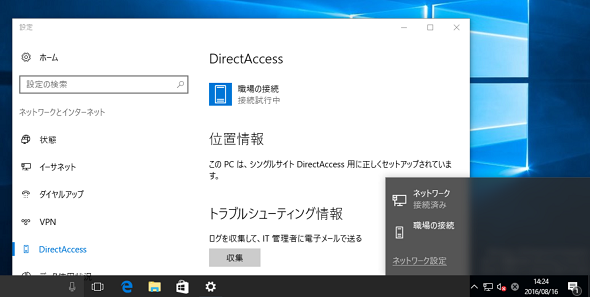

DirectAccessは、PC起動時に現在のネットワーク接続の状態に応じて自動接続が開始され、ユーザーは社内設置のクライアントと同じように、社内リソースにシームレスにアクセスできます(画面2)。また、管理者はDirectAccessで接続されたクライアントをリモート管理できるように構成することもできます。

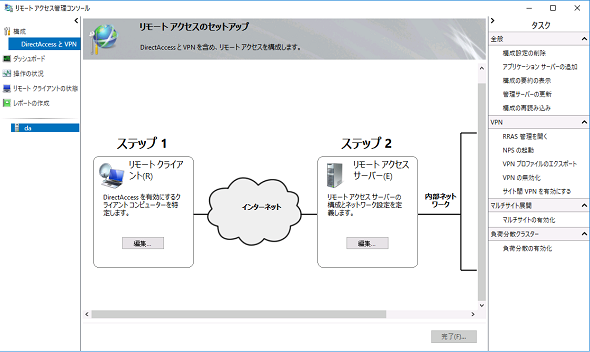

DirectAccessは、「Windows Server 2012」以降の「リモートアクセス」の役割でサポートされます(画面3)。DirectAccessクライアントとして構成済みの管理されたデバイスを、テレワークを行う社員に配布するとよいでしょう。ただし、ネットワーク環境によってはDirectAccessの接続が確立できない場合もあります。その場合に備えて、代替手段としてのVPN接続設定も含めておくとよいでしょう。

- [参考]DirectAccess(Microsoft Docs)

VPN自動トリガー(Auto-Triggered VPN)

Windows 8.1およびWindows 10のVPNクライアントは、「ユニバーサルWindowsプラットフォーム(UWP)」アプリ(ストアアプリ)の起動やDNSドメイン名、ユーザー設定としての「常にオン」(次に紹介する「Always On VPN」とは別)のいずれかのトリガーでVPN接続を自動開始するオプションを提供します。必要時にのみVPN接続を行うという利用シナリオで、ユーザーの手間を省くのに活用できます。

- [参考]VPN自動トリガープロファイルオプション(Microsoft Docs)

Always On VPN

Windows 10のVPNクライアントはさらに機能強化されており、Windows 10 バージョン1607以降(バージョン1709以降という情報もあります)では「Always On VPN」がサポートされました。

通常のVPN接続がユーザーレベルで接続されるトンネル(ユーザートンネル)であるのに対して、Always On VPNは証明書をベースにしてデバイスレベルでVPN接続を自動開始し、「デバイストンネル」を作成します。デバイストンネルでは、ユーザーがデバイスにログオンする前に、指定したVPNサーバへの接続が完了するため、Active Directoryへのログオンや企業側からのリモート管理に柔軟に対応できます。

この機能は、Active DirectoryのドメインメンバーであるWindows 10 EnterpriseおよびEducationで利用可能です。

- [参考]Always On VPNのドキュメント(Microsoft Docs)

- [参考]Always On VPN Windows 10 Device Tunnel Step-by-Step Configuration using PowerShell[英語](Richard M. Hicks Consulting)

リモートデスクトップサービス

VPNクライアントは企業のプライベートネットワークの延長(末端)に直接接続されたイメージであり、ファイアウォールなどで明示的に制限しない限り、双方向にフルアクセスが可能です。

対して、「リモートデスクトップ接続」は、最小限のプロトコルで企業のデスクトップ環境やアプリへの接続を許可できるため、セキュリティの強化が容易であり、デスクトップやアプリを企業側で集中管理できるという利点もあります。画面表示とキーボード/マウスの入力のみに限定すれば、セキュリティはさらに高まり、管理されていないデバイスや多様なデバイスからも安全に利用できます。

しかしながら、企業内のデスクトップにアクセスさせるために、「リモートデスクトッププロトコル(RDP)」のTCPポート「3389」を公開することは避けるべきです。インターネットを介して第三者が認証を突破しようとチャレンジできてしまいますし、RDPプロトコルやリモートデスクトップ接続アプリの脆弱(ぜいじゃく)性がセキュリティホールになりかねません。

Windows Serverの「リモートデスクトップサービス(RDS)」を利用すると、Windowsの仮想デスクトッププールやWindows Serverのセッションホストへの接続、いわゆるVDI(仮想デスクトップインフラストラクチャ)へのアクセスをユーザーに提供することができます。

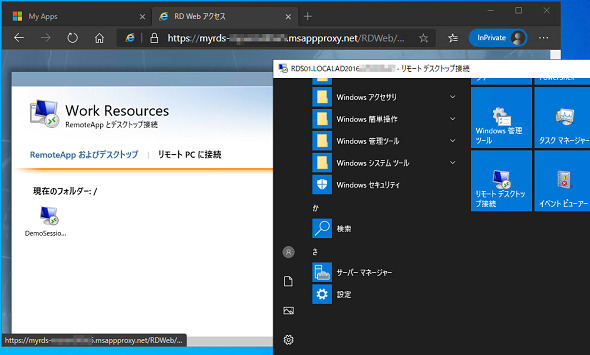

また、リモートアクセス用にHTTPSでアクセス可能な「RD(リモートデスクトップ)ゲートウェイ」および「RD Webアクセス」を用意しています。これに、「Azure Active Directory(Azure AD)アプリケーションプロキシ」サービスを組み合わせれば、企業ネットワークに対する着信方向のトラフィックを全く許可することなく、安全にRDSへのアクセスを公開することができ、Azure ADのIDによる事前認証により、許可されていない利用者からのアクセスを遮断できます(画面4)。

なお、Windows ServerはAzure ADアプリケーションプロキシと同様の機能を「Webアプリケーションプロキシ」として提供していますが、現在、WebアプリケーションプロキシによるRDSの発行は推奨されていません。Azure ADアプリケーションプロキシの利用が推奨されています。

- [参考]リモートワーク環境整備の有効策となるか―Azure ADアプリケーションプロキシのRD Webクライアント対応(連載:Microsoft Azure最新機能フォローアップ 第120回)

- [参考]Azure ADアプリケーションプロキシを使用したリモートデスクトップの発行(Microsoft Docs)

Azure Virtual Desktop

「Azure Virtual Desktop」(旧称、Windows Virtual Desktop)は、RDSの機能をマネージドサービスとして提供するMicrosoft Azureのサービスです。Azure Virtual Desktopを利用すると、Windows 7 Enterprise、Windows 10 Pro、Windows 10 Enterprise、Windows 10 Enterpriseマルチセッション(Windows 10でマルチセッションをサポートする唯一の環境、コンピューティングやストレージ料金のコスト削減に寄与)、およびWindows ServerマルチセッションのVDI環境をクラウドから提供できます。

なお、Azure Virtual Desktopを利用するには、RDSをオンプレミスで導入する場合と同様に、「Windows 10 Enterprise」ライセンス(Windows Virtual Desktopの権利)や「RDS CAL」といった追加のライセンスが必要になることに注意してください。

- [参考]Azure Virtual Desktopとは(Microsoft Docs)

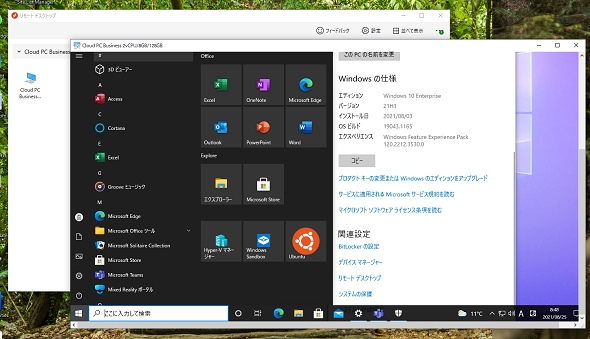

Windows 365 Cloud PC

「Windows 365 Cloud PC」は、Azure Virtual Desktopを基盤にした、使用状況に関係なく、仮想マシンのサイズ(Basic、Standard、Premium)に応じて月額固定料金で利用できる新しいVDIサービスです。現在は、Windows 10 Enterprise(x64)バージョン21H1のシングルセッションのみに対応した個人用デスクトップですが(画面5)、

2021年後半に予定されている「Windows 11」のリリース後は、Windows 11の個人用デスクトップも利用可能になる予定です(8月下旬からWindows 365 Enterprise向けにWindows 11のプレビューが開始されました)。

Windows 365 Cloud PC には、接続元のユーザーやデバイスのライセンス要件のない「Windows 365 Business」と、Windows 10 Enterprise E3/E5や「Microsoft 365」などのライセンスを必要とする「Windows 365 Enterprise」があります。

Windows 365 Enterpriseは、Active Directory要件やAzure ADとのディレクトリ同期、Azure仮想ネットワークのセットアップなど、追加の要件や手順が必要ですが、Windows 365 Businessは簡単にセットアップでき、短時間で利用を開始できます。詳しくは、以下の記事をご覧ください。

- [参考]Windows 11も利用可能な「Windows 365」が正式にサービスをスタート、その中身は?(連載:Microsoft Azure最新機能フォローアップ 第152回)

なお、この記事では60日の無料試用版について言及していますが、試用版は即日予定数の上限に達し、試用版提供開始の翌日には新規受付が停止されました。それだけ人気があり、期待されているサービスということです。

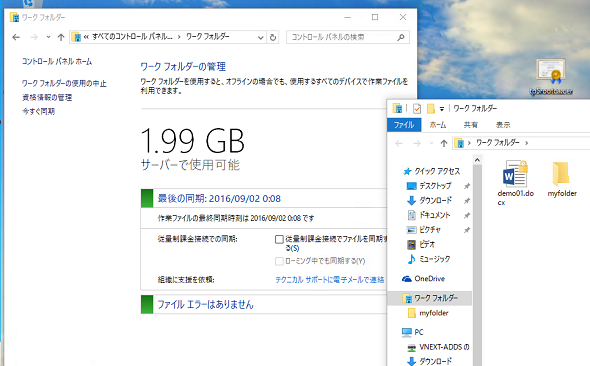

ワークフォルダー

「ワークフォルダー(Work Folders)」は、「Windows Server 2012 R2」以降のファイルサービスの役割が提供するHTTPSベースのファイル同期サービスです。Windows 8.1およびWindows 10にはワークフォルダー(UI上は「作業フォルダー」と表示される場合もあります)のクライアント機能が標準搭載されています。「BYOD(Bring Your Own Device)」の利用シナリオが想定されており、Windowsだけでなく、iOSやAndroid用のクライアントアプリも提供されています。

ワークフォルダーは、企業の管理されたPCに加えて、個人用のPCやデバイスからも作業中のファイルを保存し、どこからでもアクセス可能にします(画面5)。テレワークのために、VPN接続や企業内アプリへのアクセスを必要とせず、ファイルのやりとり(とリモート会議やメール)だけで十分という場合は、導入が比較的簡単なこともあり、お勧めです。

なお、ワークフォルダーが初めて登場したときは、Windows ServerのWebアプリケーションプロキシと組み合わせて、安全にインターネットに公開するのが一般的でした。しかし現在、RDSの場合と同様に、Webアプリケーションプロキシによるワークフォルダーの発行は推奨されていません。Azure ADアプリケーションプロキシの利用が推奨されています。

- [参考]ワークフォルダーの概要(Microsoft Docs)

- [参考]Enable remote access to Work Folders using Azure Active Directory Application Proxy[英語](Microsoft Tech Community)

筆者紹介

山市 良(やまいち りょう)

岩手県花巻市在住。Microsoft MVP:Cloud and Datacenter Management(2020-2021)。SIer、IT出版社、中堅企業のシステム管理者を経て、フリーのテクニカルライターに。Microsoft製品、テクノロジーを中心に、IT雑誌、Webサイトへの記事の寄稿、ドキュメント作成、事例取材などを手掛ける。個人ブログは『山市良のえぬなんとかわーるど』。近著は『Windows版Docker&Windowsコンテナーテクノロジ入門』(日経BP社)、『ITプロフェッショナル向けWindowsトラブル解決 コマンド&テクニック集』(日経BP社)。

関連記事

Windows 10 バージョン1909以降の機能更新プログラム、これに注意しないと「ハマる」

Windows 10 バージョン1909以降の機能更新プログラム、これに注意しないと「ハマる」

ここ数カ月、Windows 10の機能更新プログラムおよびISOメディアを使用したバージョンアップグレードに関して、特定の条件下で発生する既知の問題が明らかになっています。企業のクライアントPCのバージョンアップグレードを今計画している場合は、影響を受けないように注意してください。 2021年にサポートが終了するMicrosoft製品まとめ

2021年にサポートが終了するMicrosoft製品まとめ

前回(第90回)は、Windows 10とMicrosoft Office製品について、2021年以降のサポートライフサイクルを再確認しました。今回は視点を変えて、2021年内にサポートが終了するMicrosoftの製品/技術についてまとめます。 【速報】Windows 10 October 2020 Update(バージョン20H2)が正式リリースに

【速報】Windows 10 October 2020 Update(バージョン20H2)が正式リリースに

Windows 10の最新バージョン「Windows 10 October 2020 Update(バージョン20H2)」が正式にリリースされました。Windows Updateを通じて段階的にロールアウトされるため、全てのPCで利用可能になっているわけではありません。案内が来るのを気長にお待ちください。 Windows 10におけるレガシーSMBプロトコルに関する重要な変更とSMB v3新機能まとめ

Windows 10におけるレガシーSMBプロトコルに関する重要な変更とSMB v3新機能まとめ

Windows 10およびWindows Server 2016以降、レガシーなSMB(SMB v1やSMB v2)の扱いについて、既定の動作に幾つか重要な変更が行われています。Windows 10やWindows Server 2016以降への移行時、または機能更新プログラムによる新バージョンへのアップグレードのタイミングで、以前のWindowsネットワークになかった挙動に遭遇した場合は、変更点を確認してみてください。

Copyright © ITmedia, Inc. All Rights Reserved.